ภัยคุกคามไซเบอร์สัปดาห์นี้ AI ตรวจจับซัพพลายเชน LiteLLM แก้ไข Chrome Zero-Day

วิเคราะห์ภัยไซเบอร์สัปดาห์ 14 จากการโจมตีซัพพลายเชนไลบรารี AI LiteLLM การแทรก RAT ผ่าน Axios และช่องโหว่ร้ายแรงใน Chrome พร้อมแนวทางป้องกันด้วยระบบอัตโนมัติ

สัปดาห์ที่ 14 ของปี 2026 ยังคงเห็นการโจมตีทางไซเบอร์ที่ซับซ้อนและรวดเร็วขึ้นเรื่อยๆ ตั้งแต่การบุกรุกซัพพลายเชนไลบรารี AI ยอดนิยม การแทรกมัลแวร์ผ่านแพ็กเกจ JavaScript มาตรฐาน ไปจนถึงการแสวงหาผลประโยชน์จากช่องโหว่ร้ายแรงในเบราว์เซอร์ Chrome ซึ่งล้วนตอกย้ำความจำเป็นในการป้องกันแบบเรียลไทม์และอัตโนมัติ

การโจมตีในปัจจุบันมักเลี่ยงการตรวจจับแบบดั้งเดิมและอาศัยความเร็วสูงเกินกว่าที่มนุษย์จะตอบสนองทัน การป้องกันที่มีประสิทธิภาพจึงต้องพึ่งพาระบบอัตโนมัติที่วิเคราะห์พฤติกรรมและตัดสินใจได้เอง

AI ป้องกันการโจมตีซัพพลายเชน LiteLLM ได้ทันที

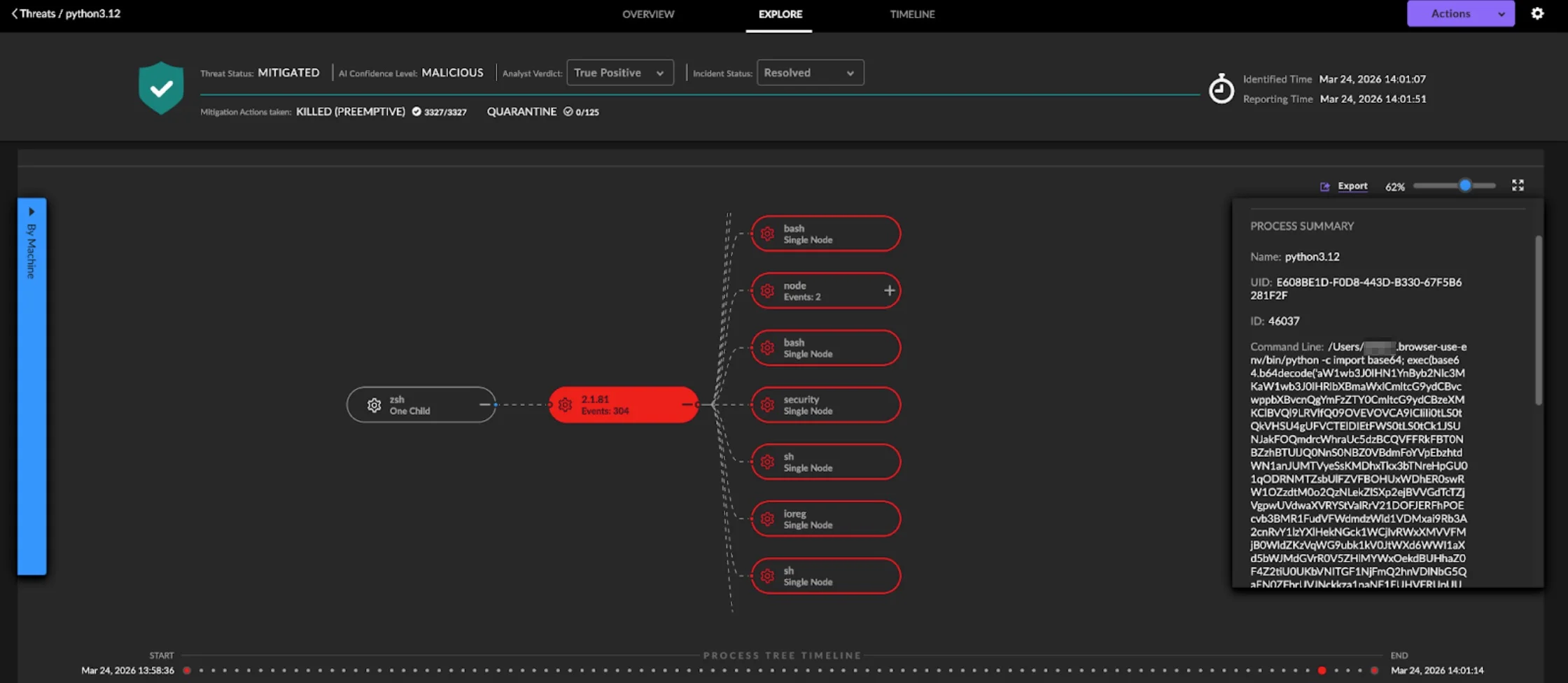

เหตุการณ์สำคัญในสัปดาห์นี้คือการที่ระบบป้องกันแบบอัตโนมัติสามารถตรวจจับและหยุดการโจมตีซัพพลายเชนที่มุ่งเป้าไปที่ LiteLLM ซึ่งเป็นไลบรารีพร็อกซีสำหรับเรียกใช้ API ของโมเดลภาษาใหญ่ (LLM) ได้ในเวลาจริง โดยไม่ต้องอาศัยการแจ้งเตือนหรือการวิเคราะห์จากมนุษย์

ผู้โจมตีได้แทรกโค้ดประสงค์ร้ายลงในแพ็กเกจ LiteLLM ผ่าน PyPi และพยายามแพร่กระจายมัลแวร์ข้ามแพลตฟอร์ม ซึ่งรวมถึงการขโมยข้อมูล การยึดครองระบบ และการเคลื่อนย้ายไปยังคลัสเตอร์ Kubernetes ระบบป้องกันที่ใช้ AI ด้านพฤติกรรมสามารถระบุรูปแบบการทำงานที่น่าสงสัย เช่น การถอดรหัส payload แบบ base64 และยุติกระบวนการทั้งหมดได้ภายใน 44 วินาที

Axios กลายเป็นเหยื่อ แพร่ RAT ข้ามแพลตฟอร์ม

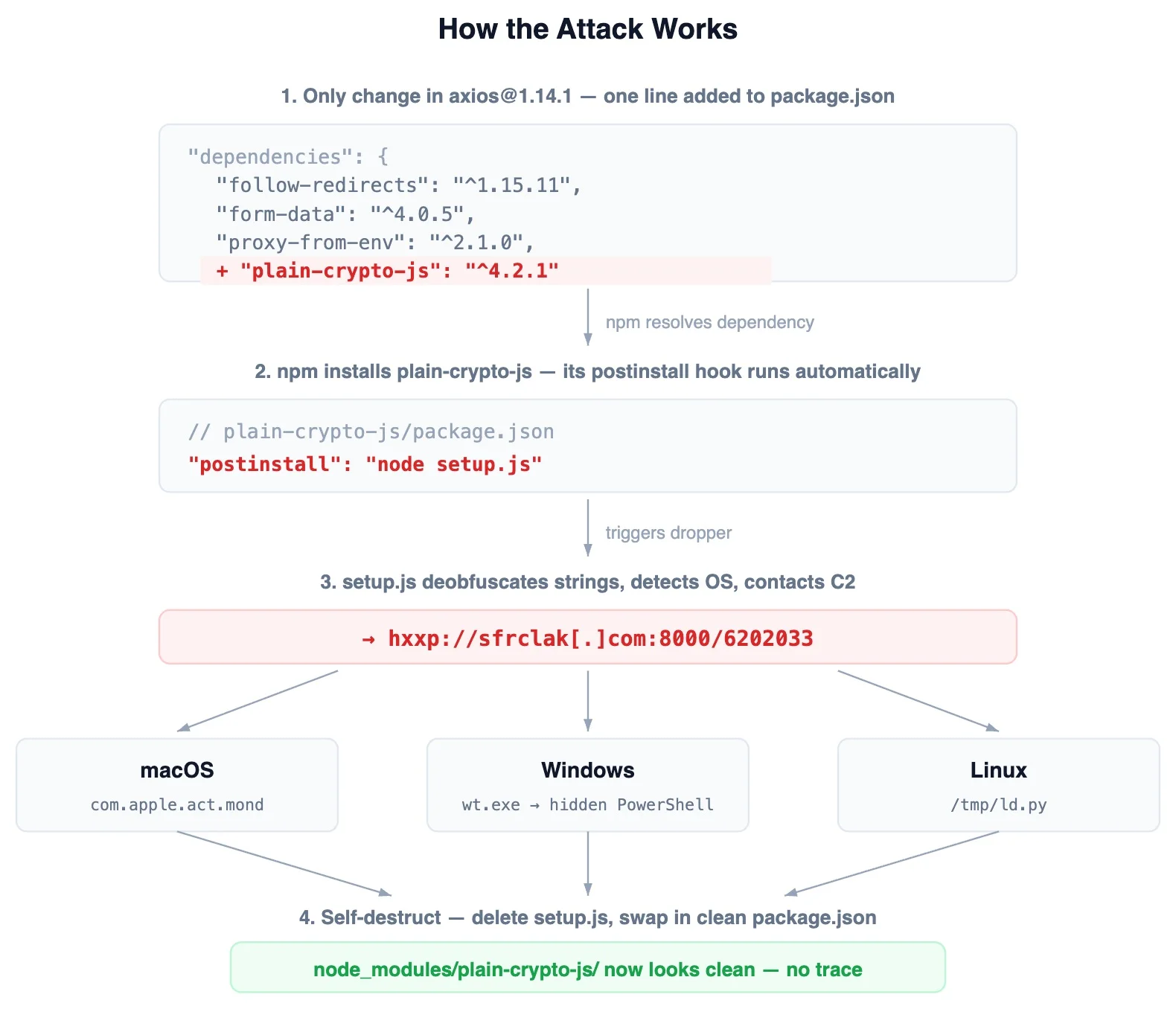

ในอีกเหตุการณ์หนึ่ง แพ็กเกจ Axios ซึ่งเป็นไลบรารี HTTP คล้ายนต์ยอดนิยมสำหรับ JavaScript ถูกบุกรุกซัพพลายเชน ผู้โจมตีใช้โทเค็นที่ขโมยมาเพื่อเผยแพร่เวอร์ชันที่เป็นอันตรายบน npm โดยแทรก dependency ชั่วร้ายที่ดาวน์โหลดและเรียกใช้มัลแวร์ประเภท Remote Access Trojan (RAT) ที่แตกต่างกันไปตามระบบปฏิบัติการ ทั้ง macOS, Windows และ Linux

มัลแวร์นี้จะเชื่อมต่อกับเซิร์ฟเวอร์ C2 เพื่อรับ payload ขั้นที่สอง จากนั้นลบตัวเองและคืนค่าไฟล์แพ็กเกจให้ดูปกติเพื่อหลบเลี่ยงการตรวจจับ แม้โค้ดของ Axios เองจะไม่ถูกแก้ไข แต่การโจมตีผ่าน dependency นี้ทำให้การตรวจสอบด้วยวิธีดั้งเดิมทำได้ยาก

Chrome Zero-Day ใหม่ เปิดช่องให้แฮกเกอร์รันโค้ดระยะไกล

Google ออกอัปเดตความปลอดภัยเร่งด่วนสำหรับ Chrome เพื่อแก้ไขช่องโหว่ร้ายแรงระดับสูงที่ถูกใช้โจมตีแล้วในวงกว้าง ช่องโหว่ CVE-2026-5281 นี้เป็นบั๊กประเภท use-after-free ในคอมโพเนนต์ Dawn ซึ่งเป็นส่วนประกอบ WebGPU ของ Chromium

การแสวงหาผลประโยชน์จากช่องโหว่นี้ทำให้ผู้โจมตีที่ควบคุมกระบวนการเรนเดอร์ของเบราว์เซอร์แล้วสามารถรันโค้ดใดๆ ก็ได้ผ่านหน้า HTML ที่ออกแบบมาเป็นพิเศษ นี่เป็น Chrome zero-day ตัวที่ 4 ของปี 2026 แล้ว ซึ่งสะท้อนให้เห็นว่าเบราว์เซอร์ยังเป็นเป้าหมายหลักของกลุ่มภัยคุกคาม

บทบาทของระบบป้องกันแบบอัตโนมัติในยุคการโจมตีด้วย AI

เหตุการณ์ทั้งสามในสัปดาห์นี้ชี้ให้เห็นแนวโน้มที่ชัดเจน การโจมตีทางไซเบอร์ในปัจจุบันใช้ความเร็วและความซับซ้อนที่เกินขีดความสามารถของการตอบสนองด้วยมนุษย์และระบบที่อาศัยลายเซ็นเพียงอย่างเดียว การโจมตีซัพพลายเชนแบบ LiteLLM และ Axios แสดงให้เห็นว่าผู้โจมตีสามารถแทรกซึมผ่านช่องทางที่เชื่อถือได้และแพร่กระจายได้รวดเร็วเพียงใด

โซลูชันด้านความปลอดภัยที่ทันสมัย เช่น SentinelOne ที่ใช้ Autonomous AI protection และ behavioral AI detection สามารถช่วยลดความเสี่ยงเหล่านี้ได้ ด้วยการวิเคราะห์และตอบสนองต่อพฤติกรรมที่ผิดปกติในเวลาจริง แทนที่จะรอให้มีลายเซ็นของภัยคุกคามหรือการแจ้งเตือนจากมนุษย์ ระบบดังกล่าวสามารถหยุดการโจมตีได้ตั้งแต่เนิ่นๆ แม้จะไม่เคยเห็นรูปแบบการโจมตีนั้นมาก่อน ซึ่งเป็นสิ่งจำเป็นอย่างยิ่งในการป้องกัน ransomware และการโจมตีแบบ zero-day

ความสามารถในการตรวจจับแบบเรียลไทม์และตอบสนองอัตโนมัตินี้ช่วยปิดช่องว่างระหว่างการตรวจจับกับการถูกโจมตีสำเร็จ ซึ่งเป็นปัจจัยสำคัญในการปกป้องระบบจากภัยคุกคามที่พัฒนาอย่างรวดเร็วในปัจจุบัน

Reference

SentinelOneหากสนใจสินค้า หรือต้องการคำปรึกษาเพิ่มเติม

💬 Line @monsteronline

☎️ Tel 02-026-6664

📩 Email [email protected]

🌐 ดูสินค้าเพิ่มเติม mon.co.th

แชทผ่าน LINE ดูสินค้าทั้งหมด