Blog & Articles

Insights and updates from our experts.

แจ้งเตือน WhatsApp, Slack เสี่ยงโดนแฮกเกอร์ล้วงข้อมูลผ่าน Gemini บน Android

ช่องโหว่บน Google Gemini ทำให้แจ้งเตือนจากแอปถูกใช้โจมตีโดยไม่ต้องติดตั้งมัลแวร์ เปิดทางให้แฮกเกอร์ขโมยข้อมูลและควบคุมอุปกรณ์

หนึ่งคลิกก็โดนขโมยโทเค็น GitHub ผ่าน GitHub.dev

ช่องโหว่หนึ่งคลิกบน VS Code ทำให้แฮกเกอร์ขโมยโทเค็น GitHub ได้ อ่านรายละเอียดและวิธีป้องกัน

ลดพื้นที่โจมตี IAM ด้วยแพลตฟอร์มตรวจสอบตัวตนอัจฉริยะ

ทำความรู้จัก Identity Visibility and Intelligence Platforms (IVIP) ที่ช่วยลดช่องโหว่ IAM และตรวจสอบกิจกรรมตัวตนที่ซ่อนอยู่ทั่วทั้งองค์กร

เจาะลึกเบื้องหลัง Zero-Day มองเครือข่ายแบบผู้โจมตีกับ HD Moore

เจาะลึกกลยุทธ์การรับมือ Zero-Day ที่กำลังเป็นภัยคุกคามหลัก มองเครือข่ายแบบผู้โจมตีกับ HD Moore ผู้สร้าง Metasploit เพื่อป้องกันและกักกันภัย

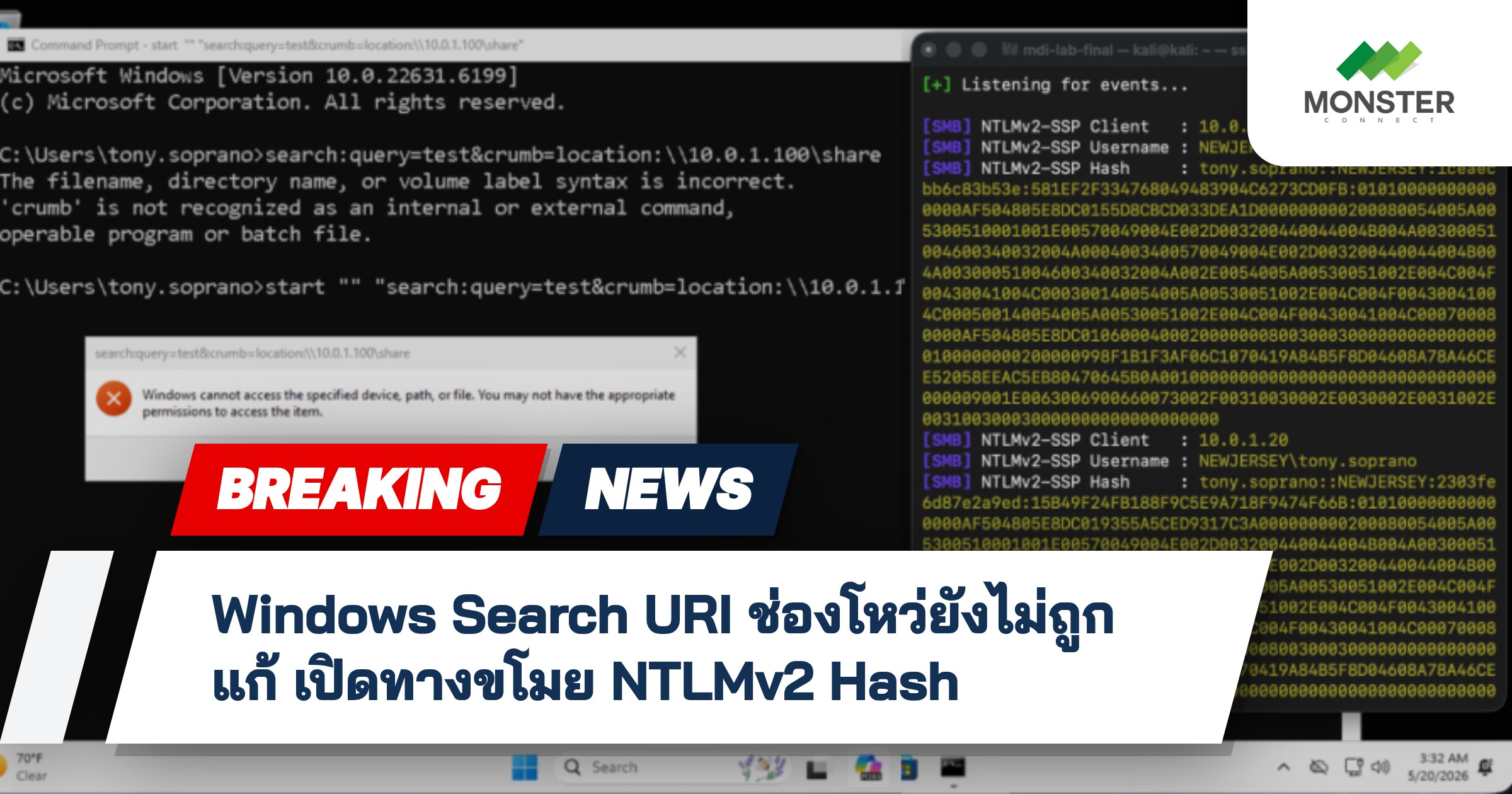

Windows Search URI ช่องโหว่ยังไม่ถูกแก้ เปิดทางขโมย NTLMv2 Hash

ช่องโหว่ Windows Search URI ยังไม่ได้รับการแก้ไข นักวิจัยเผยสามารถใช้ขโมย NTLMv2 hash ของผู้ใช้ได้ คล้ายกับกรณี CVE-2026-33829

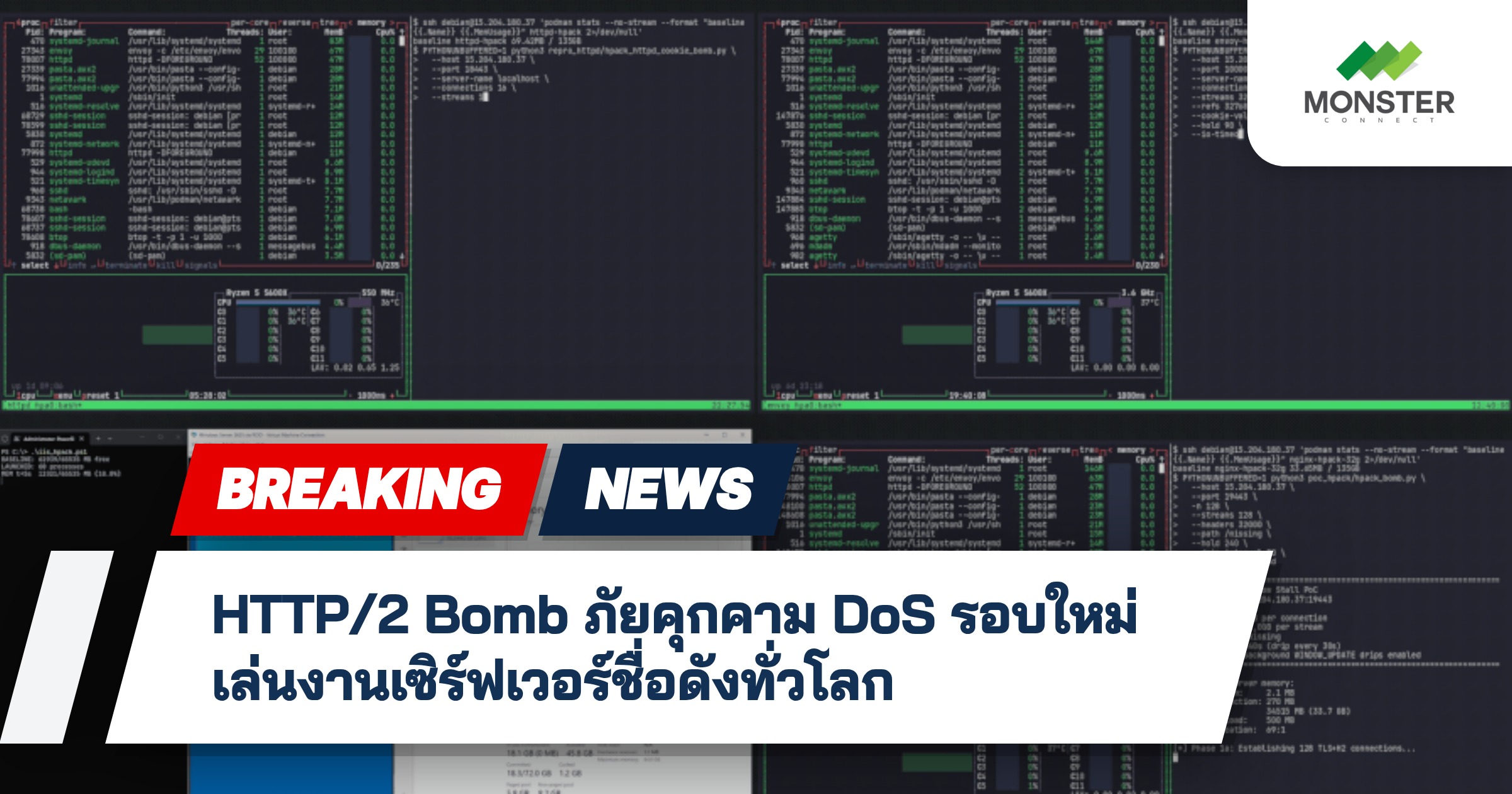

HTTP/2 Bomb ภัยคุกคาม DoS รอบใหม่เล่นงานเซิร์ฟเวอร์ชื่อดังทั่วโลก

ช่องโหว่ HTTP/2 Bomb ใหม่ล่าสุดทำให้เกิดการโจมตี DoS บนเซิฟร์เวอร์ NGINX Apache IIS Envoy และ Cloudflare เรียนรู้วิธีป้องกัน

Weedhack โจมตีผู้เล่น Minecraft ผ่าน YouTube แพร่มัลแวร์ขโมยข้อมูล

Weedhack แคมเปญมัลแวร์มุ่งเป้าผู้เล่น Minecraft ผ่าน YouTube แพร่กระจาย CountLoader และมัลแวร์ขุดเหรียญ ต้องระวังลิงก์ปลอมและเนื้อหาละเมิดลิขสิทธิ์

อัปเดต Android มิถุนายน 2026 แก้ 124 ช่องโหว่ หนึ่งในนั้นถูกโจมตีจริง

Google อัปเดต Android มิถุนายน 2026 แก้ไข 124 ช่องโหว่ รวมถึงช่องโหว่ CVE-2025-48595 ที่ถูกโจมตีจริง ผู้ใช้ควรติดตั้งอัปเดตทันทีเพื่อความปลอดภัย

ออราเคิล เว็บลอจิก CVE-2024-21182 ถูกเพิ่มใน KEV หลังพบการโจมตีจริง

CISA เพิ่มช่องโหว่ Oracle WebLogic CVE-2024-21182 ใน KEV หลังพบการโจมตีจริง แนะนำให้อัปเดตและป้องกันทันที

แฮกเกอร์รัสเซีย Gamaredon โจมตียูเครนผ่านช่องโหว่ WinRAR ปล่อยมัลแวร์ขโมยข้อมูล

AI เร่งโจมตีช่องโหว่ จัดการอย่างไรก่อนสายเกินไป

AI กำลังเร่งกระบวนการโจมตีช่องโหว่ ทำให้ระยะเวลาการป้องกันลดลงเหลือเพียงชั่วโมง องค์กรต้องปรับตัวเพื่อความอยู่รอดในยุคไซเบอร์

องค์กรชั้นนำเปลี่ยน EDR สู่ความยืดหยุ่นในการปฏิบัติงาน

เรียนรู้ว่าองค์กรชั้นนำเปลี่ยนระบบ EDR ให้เป็นกลไกสร้างความยืดหยุ่นในการปฏิบัติงานทางไซเบอร์ได้อย่างไร เพื่อรับมือภัยคุกคามที่ซับซ้อน