CyberVolk กลับมา! ภัยคุกคามใหม่จากรัสเซีย พร้อมช่องโหว่ร้ายแรง

กลุ่มแฮกเกอร์ CyberVolk กลับมาพร้อม ransomware ใหม่ VolkLocker ที่มีช่องโหว่ร้ายแรง ทำให้เหยื่อสามารถกู้คืนไฟล์ได้เอง วิเคราะห์เทคนิคการโจมตีและฟีเจอร์ใหม่

กลุ่มแฮกเกอร์สายรัสเซียที่ใช้ชื่อว่า CyberVolk ได้กลับมาสร้างความวุ่นวายอีกครั้ง หลังจากเงียบหายไปเกือบทั้งปี 2025 คราวนี้พวกเขานำเสนอ Ransomware ใหม่ล่าสุดชื่อ VolkLocker หรือที่เรียกกันว่า CyberVolk 2.x ซึ่งมาพร้อมกับฟีเจอร์การทำงานผ่าน Telegram แต่กลับมีช่องโหว่ร้ายแรงที่ทำให้เหยื่อสามารถกู้คืนไฟล์ได้เอง

การกลับมาครั้งนี้แสดงให้เห็นถึงความพยายามในการขยายธุรกิจ RaaS หรือ Ransomware-as-a-Service ของกลุ่ม แต่ดูเหมือนการเติบโตอย่างรวดเร็วจะมาพร้อมกับปัญหาเรื่องคุณภาพและความประมาทในการออกแบบซอฟต์แวร์

VolkLocker ภัยคุกคามใหม่ที่เขียนด้วย Golang

VolkLocker เป็นมัลแวร์เรียกค่าไถ่ที่เขียนด้วยภาษา Golang ซึ่งรองรับทั้งระบบปฏิบัติการ Windows และ Linux สิ่งที่น่าสนใจคือมัลแวร์ตัวนี้ถูกส่งออกมาในรูปแบบที่ไม่ได้บิดเบือนโค้ดมากนัก โดยผู้สร้างแนะนำให้ผู้ใช้งานใช้โปรแกรม UPX ในการบีบอัดไฟล์แทนที่จะมีระบบการเข้ารหัสหรือปกป้องไฟล์ในตัว

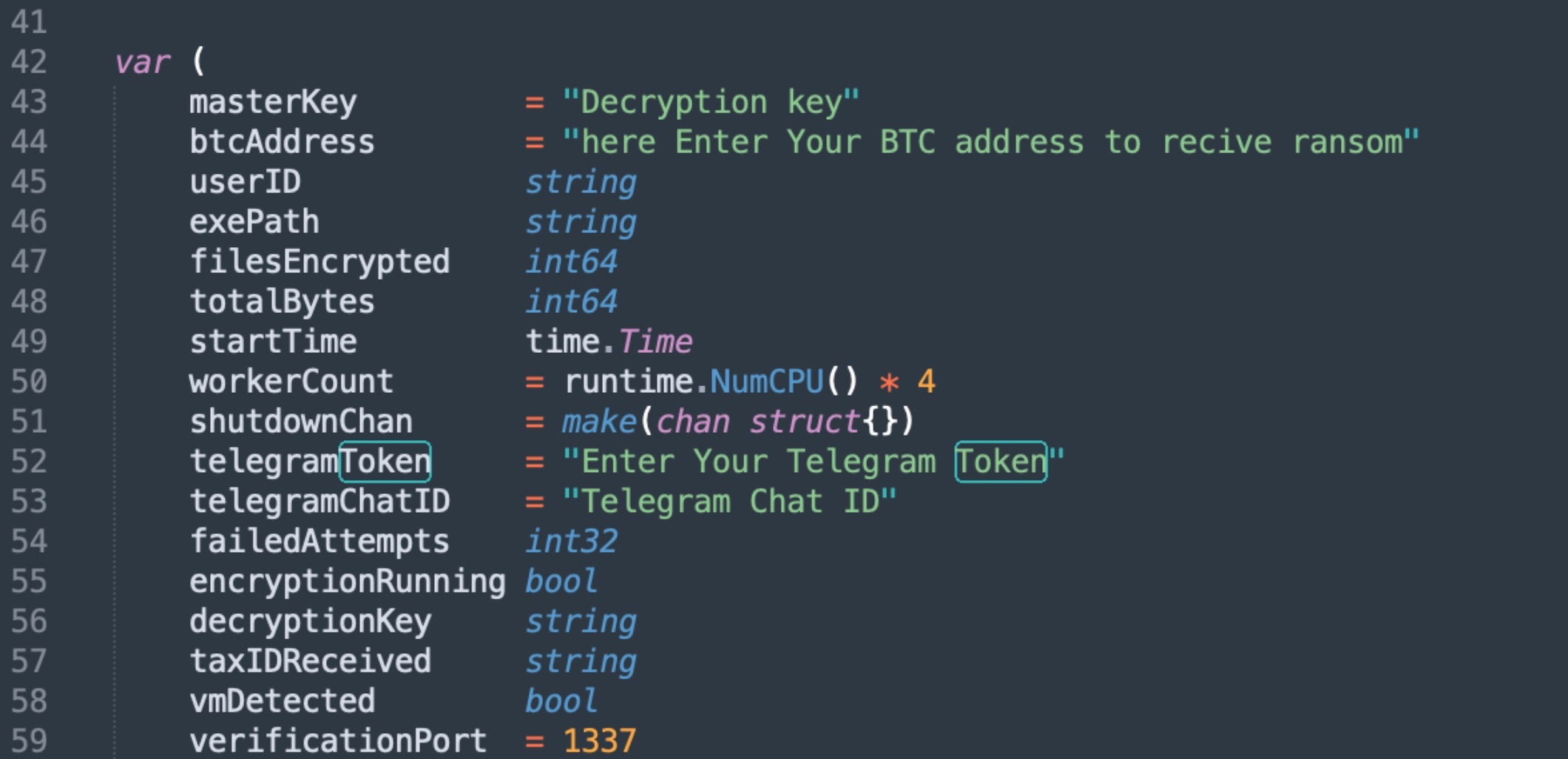

ก่อนสร้างมัลแวร์ ผู้ใช้งานต้องกำหนดค่าต่างๆ ผ่านระบบ RaaS ได้แก่ ที่อยู่ Bitcoin Token ID ของบอท Telegram Chat ID ของ Telegram ระยะเวลาการเข้ารหัส นามสกุลไฟล์ที่ต้องการ และตัวเลือกการทำลายระบบ

ช่องโหว่ร้ายแรง กุญแจเข้ารหัสถูกเก็บเป็นไฟล์ข้อความล้วน

จุดอ่อนที่สำคัญที่สุดของ VolkLocker อยู่ที่กระบวนการจัดการกุญแจเข้ารหัส แทนที่มัลแวร์จะสร้างกุญแจขึ้นมาใหม่แบบไดนามิก กลับใช้กุญแจหลักที่ถูกฝังอยู่ในโค้ดเป็นสตริงเลขฐานสิบหก และใช้กุญแจเดียวกันนี้เข้ารหัสไฟล์ทั้งหมดในระบบเหยื่อ

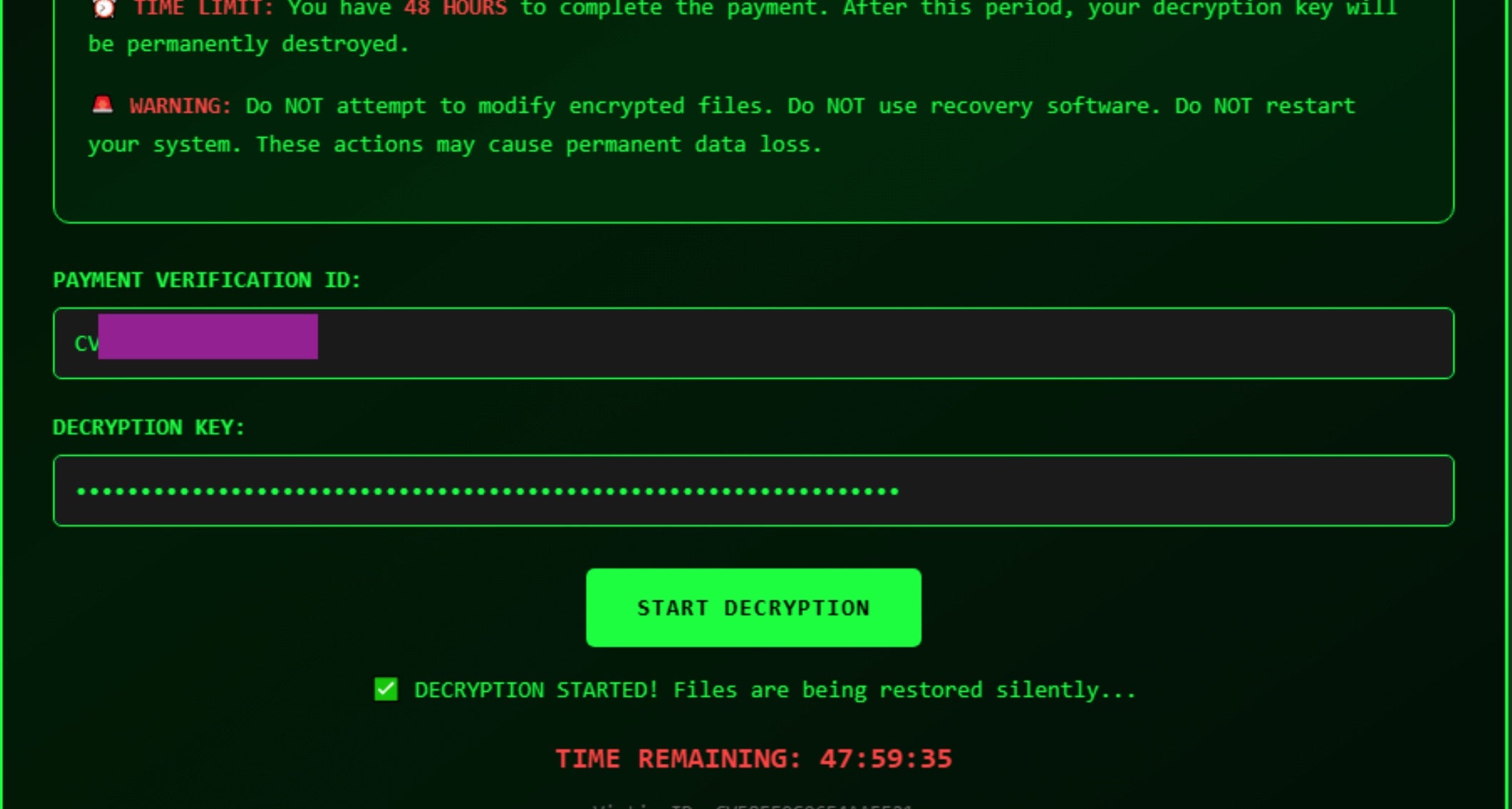

ที่แย่ไปกว่านั้น ฟังก์ชัน backupMasterKey จะเขียนกุญแจหลักนี้ลงในไฟล์ข้อความล้วนและซ่อนไว้ในโฟลเดอร์ %TEMP% โดยไฟล์นี้ประกอบด้วยข้อมูลสำคัญสามส่วนคือ รหัสประจำตัวผู้ใช้ กุญแจหลักทั้งหมด 64 ตัวอักษร และที่อยู่ Bitcoin ของผู้โจมตี

ช่องโหว่นี้ทำให้เหยื่อที่ค้นพบไฟล์ดังกล่าวสามารถกู้คืนข้อมูลได้โดยไม่ต้องจ่ายค่าไหล่ นักวิจัยเชื่อว่าฟีเจอร์นี้น่าจะเป็นฟังก์ชันทดสอบที่ถูกปล่อยออกมาในเวอร์ชันผลิตภัณฑ์โดยไม่ได้ตั้งใจ ซึ่งสะท้อนถึงปัญหาการควบคุมคุณภาพของกลุ่ม CyberVolk ที่กำลังขยายตัวอย่างรวดเร็ว

ระบบป้องกันและทำลายล้างแบบครบวงจร

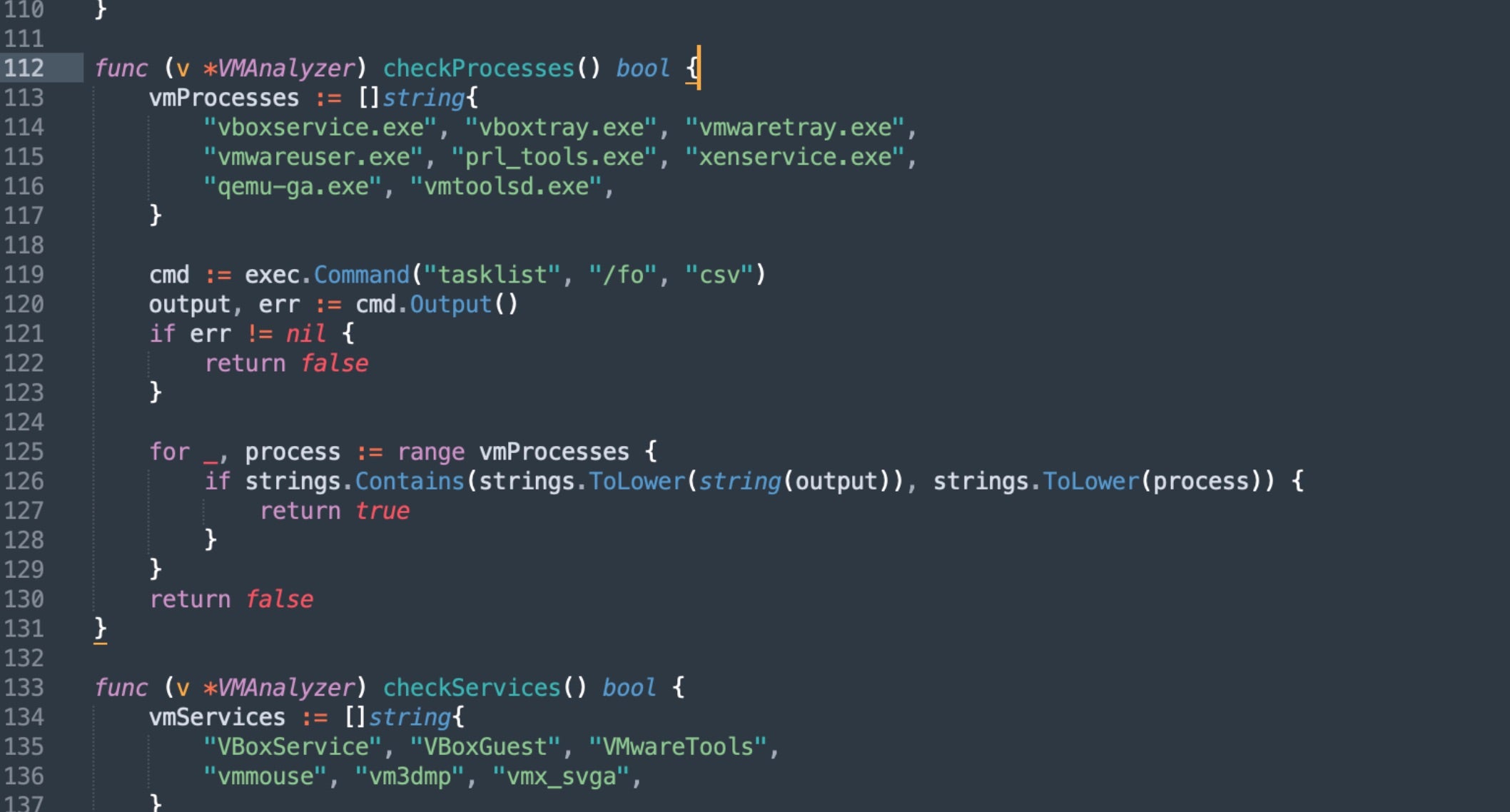

แม้จะมีช่องโหว่เรื่องการจัดการกุญแจ แต่ VolkLocker ก็มาพร้อมกับฟีเจอร์ป้องกันการวิเคราะห์และทำลายล้างระบบที่ค่อนข้างครบวงจร มัลแวร์จะพยายามเลี่ยงการตรวจสอบโดยใช้เทคนิค UAC Bypass แบบ ms-settings เพื่อเพิ่มสิทธิ์การทำงาน และตรวจสอบสภาพแวดล้อมว่ากำลังทำงานในระบบเสมือนหรือไม่

นอกจากนี้ยังมีการปรับแต่งรีจิสทรีหลายจุดเพื่อปิดการใช้งานเครื่องมือสำคัญของ Windows เช่น Task Manager Registry Tools และ Command Prompt พร้อมทั้งปิดการทำงานของ Windows Defender ผ่าน PowerShell

เมื่อถึงเวลาทำลายระบบ VolkLocker จะลบโฟลเดอร์สำคัญของผู้ใช้ ลบ Volume Shadow Copies และในที่สุดก็ทำให้ระบบเกิด Blue Screen of Death ผ่านฟังก์ชัน NtRaiseHardError

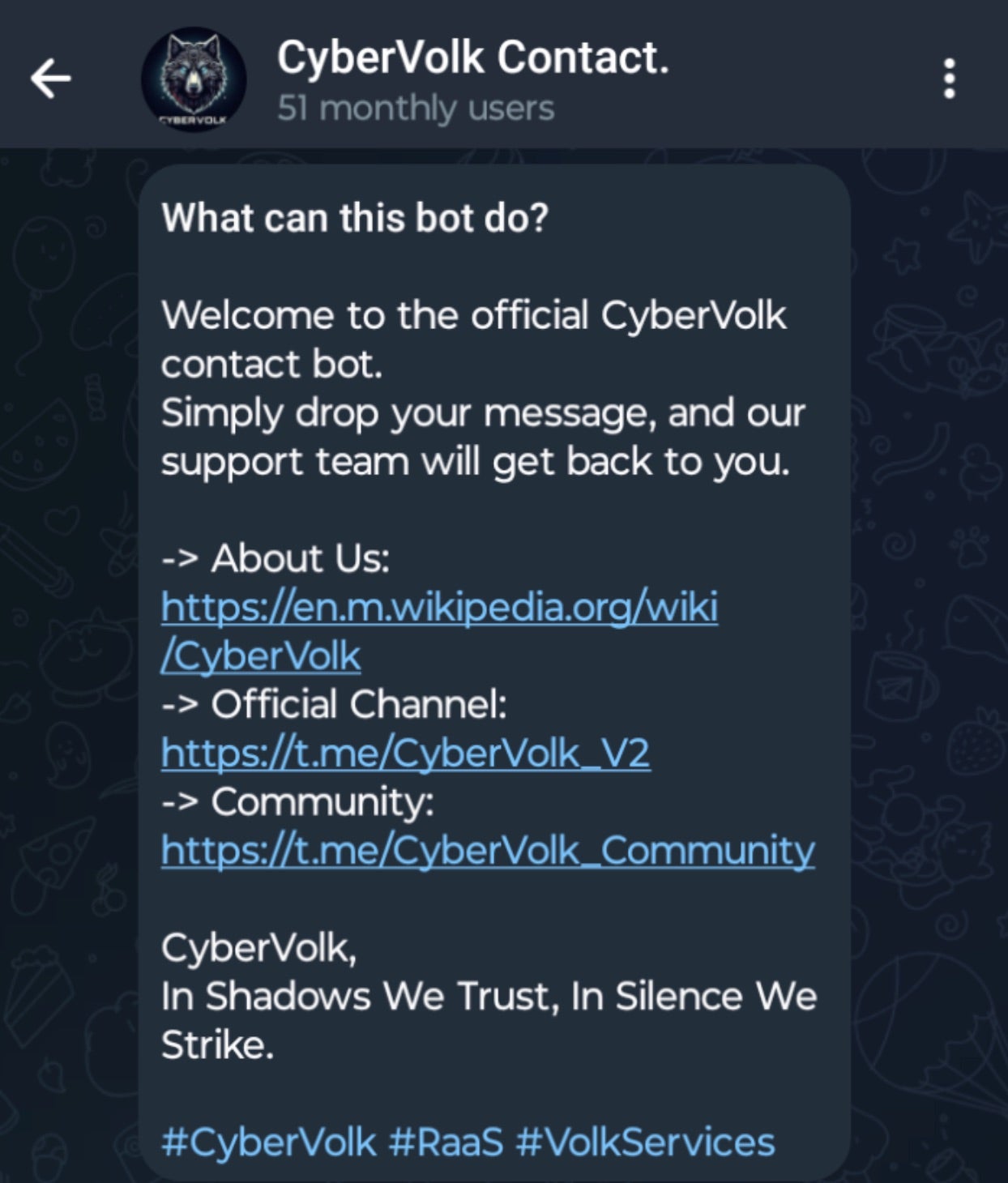

การจัดการผ่าน Telegram และบริการขยายเพิ่มเติม

จุดเด่นของ CyberVolk คือการผนวกการทำงานเข้ากับ Telegram อย่างสมบูรณ์ ตั้งแต่การสั่งซื้อบริการ การสนับสนุน ไปจนถึงการควบคุมมัลแวร์หลังการติดเชื้อ ผู้โจมตีสามารถใช้คำสั่งต่างๆ ผ่านบอท Telegram เพื่อจัดการกับเหยื่อได้โดยตรง

กลุ่ม CyberVolk ยังได้ขยายบริการไปสู่เครื่องมืออื่นๆ นอกเหนือจาก ransomware โดยเริ่มเสนอขาย RAT และ Keylogger แยกต่างหากในราคา 500 ดอลลาร์สหรัฐต่อตัว ส่วนบริการ RaaS มีราคาอยู่ที่ 800-1,100 ดอลลาร์สหรัฐสำหรับระบบปฏิบัติการเดียว และ 1,600-2,200 ดอลลาร์สหรัฐสำหรับแพ็กเกจ Windows และ Linux

Reference

CrowdStrikeหากสนใจสินค้า หรือต้องการคำปรึกษาเพิ่มเติม

💬 Line @monsteronline

☎️ Tel 02-026-6664

📩 Email [email protected]

🌐 ดูสินค้าเพิ่มเติม mon.co.th

แชทผ่าน LINE ดูสินค้าทั้งหมด