ภัยคุกคามเงียบจากจีน Ink Dragon กับปฏิบัติการไซเบอร์ระดับโลก

เปิดโปง Ink Dragon กลุ่มแฮกเกอร์ที่เชื่อมโยงจีน กับเทคนิค Relay Network และการโจมตีแบบแฝงตัวที่องค์กรในเอเชียต้องเฝ้าระวัง

Ink Dragon เป็นกลุ่มภัยคุกคามไซเบอร์ที่ถูกเชื่อมโยงกับประเทศจีน และมีประวัติการปฏิบัติการโจมตีองค์กรภาครัฐและเอกชนในภูมิภาคเอเชียมาอย่างต่อเนื่อง โดยเฉพาะหน่วยงานที่เกี่ยวข้องกับโครงสร้างพื้นฐาน การเงิน โทรคมนาคม และเทคโนโลยีขั้นสูง รายงานล่าสุดชี้ให้เห็นว่ากลุ่มนี้ไม่ได้มุ่งเน้นการโจมตีแบบหวือหวา แต่ใช้วิธีการแฝงตัวอย่างแนบเนียน เพื่อคงอยู่ในระบบเป้าหมายให้นานที่สุดโดยไม่ถูกตรวจพบ

เครือข่าย Relay Network กลไกสำคัญของการหลบเลี่ยง

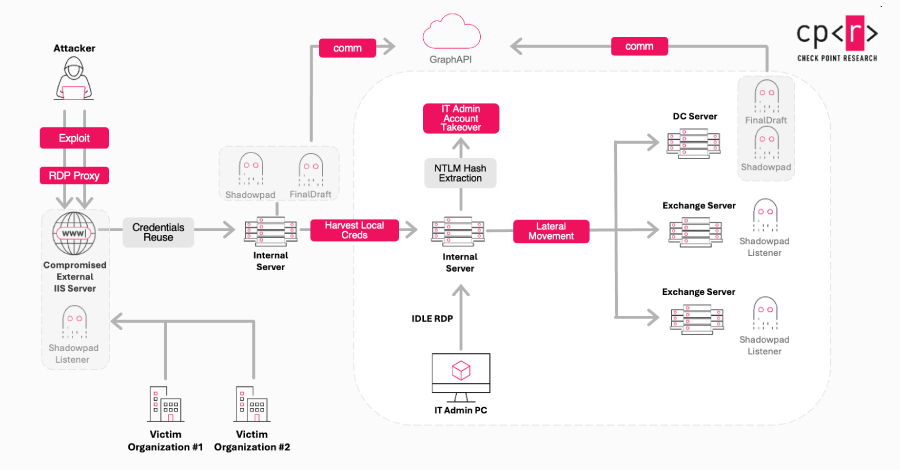

หนึ่งในประเด็นสำคัญที่ทำให้ Ink Dragon มีความอันตราย คือการใช้ Relay Network หรือโครงสร้างตัวกลางหลายชั้นในการสื่อสารกับระบบที่ถูกบุกรุก วิธีการนี้ช่วยปกปิดต้นทางที่แท้จริงของผู้โจมตี ทำให้การสืบย้อนกลับทำได้ยากขึ้นอย่างมาก แม้ระบบรักษาความปลอดภัยจะสามารถตรวจพบพฤติกรรมผิดปกติได้ แต่การระบุผู้บงการที่แท้จริงยังคงเป็นความท้าทายหลักของทีม Incident Response

รูปแบบการโจมตีที่เน้นความเงียบและความต่อเนื่อง

จากข้อมูลพบว่า Ink Dragon ใช้เทคนิคที่เน้นความต่อเนื่องมากกว่าความรุนแรง โดยมักเริ่มจากการเจาะระบบผ่านช่องโหว่ที่ยังไม่ได้รับการอุดช่องว่าง หรือระบบที่มีการตั้งค่าความปลอดภัยไม่รัดกุม จากนั้นจะค่อย ๆ ขยายสิทธิ์ เข้าถึงข้อมูลสำคัญ และสร้างช่องทางสำรองสำหรับการกลับเข้ามาใหม่ แม้จะถูกตรวจพบและปิดกั้นบางส่วนแล้วก็ตาม

เป้าหมายของ Ink Dragon ไม่ได้จำกัดอยู่เพียงการขโมยข้อมูล แต่รวมถึงการสอดแนมในระยะยาว ข้อมูลที่ถูกเข้าถึงอาจนำไปใช้ในเชิงยุทธศาสตร์ ทั้งด้านเศรษฐกิจ เทคโนโลยี และความมั่นคง องค์กรที่ตกเป็นเหยื่อมักไม่รู้ตัวเป็นเวลานาน ทำให้ความเสียหายสะสมเพิ่มขึ้น ทั้งในด้านความน่าเชื่อถือ ค่าใช้จ่ายในการกู้คืนระบบ และความเสี่ยงทางกฎหมาย

บทเรียนสำคัญที่องค์กรไม่ควรมองข้าม

กรณีของ Ink Dragon สะท้อนให้เห็นอย่างชัดเจนว่า ภัยคุกคามไซเบอร์ในปัจจุบันไม่ได้อาศัยเพียงมัลแวร์ขั้นสูงเท่านั้น แต่ใช้การผสมผสานระหว่างช่องโหว่ การตั้งค่าที่ผิดพลาด และการขาดการเฝ้าระวังอย่างต่อเนื่อง องค์กรจำเป็นต้องมีระบบตรวจจับพฤติกรรมผิดปกติ การจัดการ Patch อย่างสม่ำเสมอ และการมองความปลอดภัยในมุมของ “การโจมตีที่ค่อยเป็นค่อยไป” ไม่ใช่เพียงเหตุการณ์ฉุกเฉินระยะสั้น

Reference

Check Point Research. (2025). Ink Dragon: Relay network and offensive operation. https://research.checkpoint.com/2025/ink-dragons-relay-network-and-offensive-operation/

Kovacs, E. (2025). China-linked Ink Dragon hackers leverage relay network in espionage attacks. The Hacker News. https://thehackernews.com/2025/12/china-linked-ink-dragon-hacks.html

หากสนใจสินค้า หรือต้องการคำปรึกษาเพิ่มเติม

💬 Line: @monsteronline

☎️ Tel: 02-026-6664

📩 Email: [email protected]

🌐 ดูสินค้าเพิ่มเติม: mon.co.th