SSL Traffic ปลอดภัยไร้กังวล เมื่อใช้ SSL Visibility Appliance

MonsterConnect

2 min read

การเข้ารหัส SSL ช่วยป้องกันไม่ให้มิจฉาชีพเจาะเข้ามาในระบบ network แต่นั่นไม่ได้แปลว่าระบบ network ของเราจะปลอดภัยโดยอัตโนมัติ เพราะสิ่งสำคัญคือ

“อุปกรณ์ด้าน cyber security ทั้งหลาย ไม่สามารถตรวจสอบ traffic ที่มี SSL Encryption ได้ ถ้าเราไม่ถอดรหัส SSL ก่อนแล้วให้อุปกรณ์เหล่านั้นตรวจสอบ”

แน่นอนว่าอุปกรณ์ที่ดูแลความปลอดภัยทางไซเบอร์มีหลากหลายชนิด เช่น:

SSL Visibility Appliance

SSL Visibility Appliance

@monsterconnect

- Intrusion detection and prevention systems (IDS/IPS)

- Next‐generation firewalls (NGFWs)

- Secure web gateways (SWGs)

- Advanced threat protection/sandbox solutions

- Security analytics and forensics solutions

- Data loss prevention (DLP) solutions

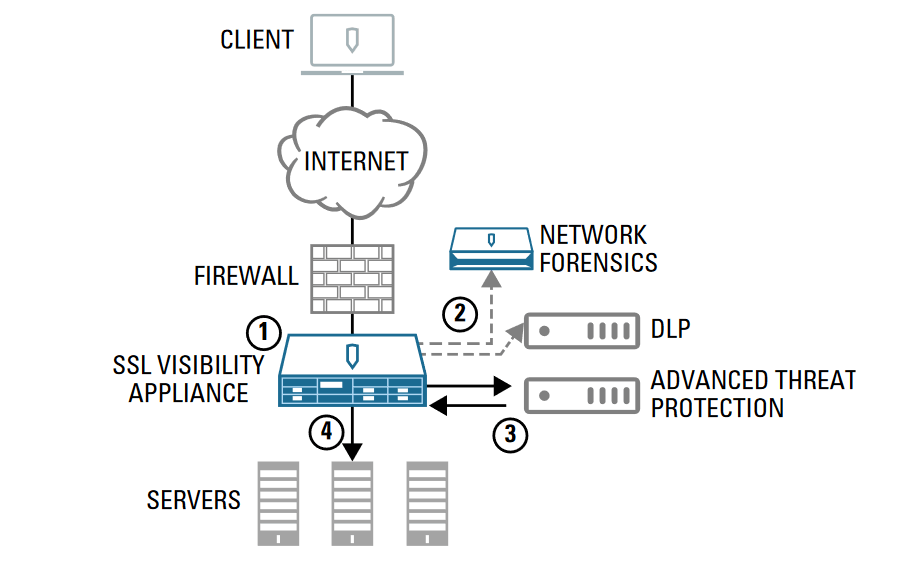

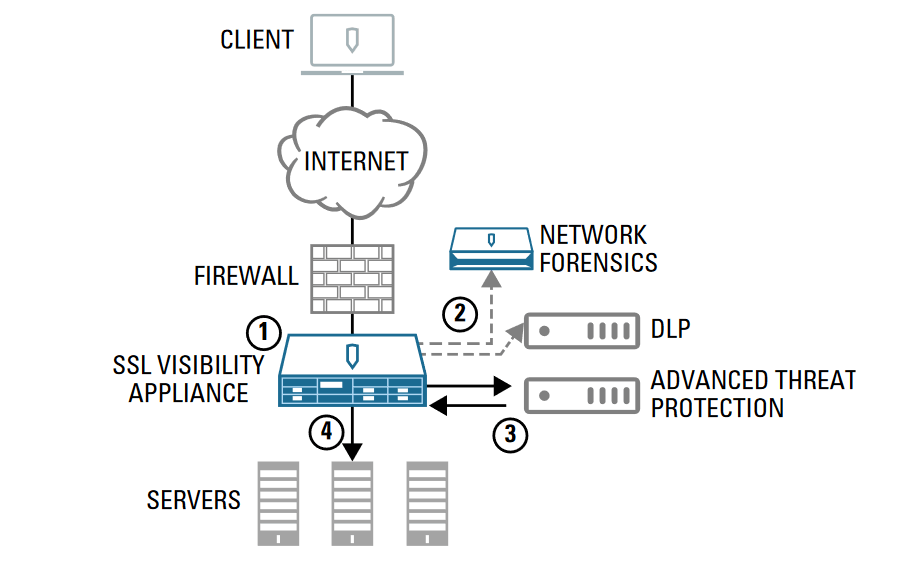

- SSL Visibility Appliance จะถอดหรัส SSL traffic หลังจากที่มันผ่านการคัดกรองจาก Firewall แล้ว

- ตัว SSL traffic ที่ถูกถอดรหัสจะส่งไปยัง Data loss prevention หรือ Network Forensics

- และในเวลาเดียวกัน SSL traffic ที่ถูกถอดรหัสก็จะส่งไปยังอุปกรณ์ด้าน Advanced threat protection, Secure web gateways และ Intrusion detection and prevention systems (IDS/IPS) เพื่อกำจัดภัยคุกคามต่างๆ

- Traffic ที่ปลอดภัยจะถูกส่งไปที่ปลายทางในรูปแบบการเข้ารหัส SSL เอาไว้

- ข้อมูลของ certificate กับ key ต่างๆ ที่เก็บไว้ใน SSL visibility Appliance จะถูกเข้ารหัสทั้งหมด

- มีระบบคัดกรองให้ user ที่ได้รับการรับรองเป็นพิเศษเท่านั้นจึงจะมีสิทธิเข้าถึง certificate และ key เหล่านั้น

- มีระบบที่ป้องกันไม่ให้มีการ export ข้อมูลของ SSL visibility Appliance ออกมาเป็น plaintext ที่อ่านได้

- การทำงานของ SSL visibility Appliance จะเป็นไปตามข้อบังคับจากทางรัฐบาลอย่างเคร่งครัด เช่น กฎหมาย Federal Information Processing Standard (FIPS) 140‐2 ของสหรัฐอเมริกา

- สามารถติดตั้งฮาร์ดแวร์ด้านความปลอดภัยไซเบอร์ hardware security module (HSM) เสริมไปด้วยได้