BYOD คืออะไร? ข้อดี ข้อเสีย และวิธีใช้งานในองค์กรให้ปลอดภัย

BYOD หมายถึงการนำอุปกรณ์ส่วนตัวของพนักงาน เช่น สมาร์ทโฟน แท็บเล็ต คอมพิวเตอร์ส่วนตัว แล็ปท็อป หรือยูเอสบีไดรฟ์ มาเชื่อมต่อกับเครือข่ายขององค์กรเพื่อทำงาน ซึ่งอาจมีข้อมูลที่เป็นความลับหรือมีความเสี่ยงในการเปิดเผย หากไม่ได้รับการจัดการที่ดี อย่างไรก็ตาม BYOD ช่วยให้พนักงานสามารถใช้เครื่องมือที่คุ้นเคยและสะดวกในการทำงาน เพิ่มประสิทธิภาพในการทำงานและช่วยประหยัดค่าใช้จ่ายขององค์กรในระยะยาว

การทำงานของ BYOD

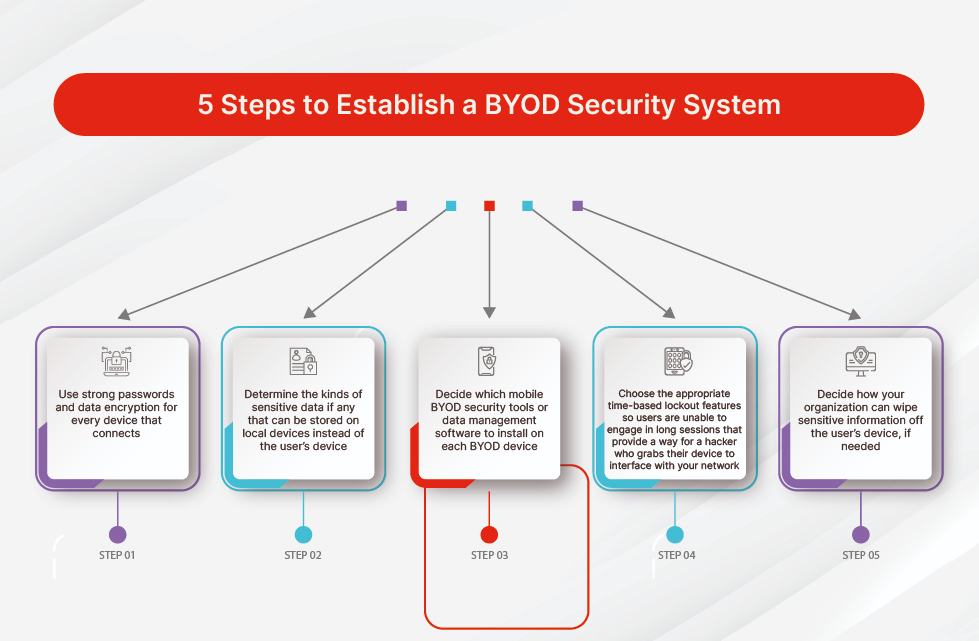

BYOD ช่วยให้พนักงานมีความยืดหยุ่นและสามารถทำงานได้มีประสิทธิภาพมากขึ้น หากมีการตั้งระบบรักษาความปลอดภัยที่เหมาะสมในการเชื่อมต่ออุปกรณ์ส่วนตัวกับเครือข่ายขององค์กร โดยจะต้อง:

- ตั้งระบบรักษาความปลอดภัย: ใช้รหัสผ่านที่แข็งแรงและการเข้ารหัสข้อมูลบนอุปกรณ์ทุกเครื่องที่เชื่อมต่อ

- กำหนดข้อมูลที่สามารถเก็บบนอุปกรณ์ได้: กำหนดว่าข้อมูลใดที่สามารถเก็บบนอุปกรณ์ได้หรือไม่

- ติดตั้งเครื่องมือรักษาความปลอดภัย: ติดตั้งซอฟต์แวร์จัดการข้อมูลหรือเครื่องมือรักษาความปลอดภัยบนอุปกรณ์ BYOD

- จำกัดเวลาในการล็อกอิน: กำหนดให้มีการล็อกเอาต์หลังจากเวลาที่กำหนดเพื่อป้องกันการโจมตี

- ลบข้อมูลที่ละเอียดออกจากอุปกรณ์: ตั้งระบบที่สามารถลบข้อมูลที่เป็นความลับได้ในกรณีที่จำเป็น

ความสำคัญของการรักษาความปลอดภัยใน BYOD

การนำอุปกรณ์ส่วนตัวเข้ามาเชื่อมต่อกับเครือข่ายขององค์กร อาจทำให้เกิดช่องโหว่ด้านความปลอดภัยได้มากขึ้น เนื่องจากคุณไม่สามารถควบคุมได้ว่าใครจะเข้าถึงอุปกรณ์นั้น และการนำอุปกรณ์ออกจากสำนักงานทำให้เสี่ยงต่อการถูกโจมตีจากไวรัสหรือมัลแวร์ที่อาจไม่สามารถตรวจจับได้ภายในเครือข่าย

ข้อดีของ BYOD

- เทคโนโลยีที่ทันสมัย: องค์กรสามารถใช้เทคโนโลยีใหม่ๆ ได้ทันที โดยไม่ต้องลงทุนในการอัพเกรดอุปกรณ์เอง

- ลดเวลาการฝึกอบรม: พนักงานสามารถใช้งานอุปกรณ์ที่คุ้นเคยได้ทันที ลดระยะเวลาการเรียนรู้

- ประหยัดต้นทุน: องค์กรไม่ต้องซื้ออุปกรณ์ใหม่หรือฝึกอบรมการใช้งานใหม่

ข้อเสียของ BYOD

- ความเสี่ยงด้านความปลอดภัย: อุปกรณ์ทุกชนิดที่พนักงานนำมาอาจมีช่องโหว่ด้านความปลอดภัย

- ความยุ่งยากในการจัดการความปลอดภัย: อุปกรณ์ที่แตกต่างกันต้องใช้มาตรการความปลอดภัยที่แตกต่างกัน

- การเบี่ยงเบนความสนใจ: การใช้แอปพลิเคชันส่วนตัวอาจทำให้พนักงานเสียสมาธิจากการทำงาน

วิธีการสนับสนุนนโยบาย BYOD ที่สำเร็จ

ด้วยการใช้อุปกรณ์ที่เชื่อมต่อกับเครือข่ายคลาวด์ องค์กรจำเป็นต้องมีการตรวจสอบอุปกรณ์ที่เชื่อมต่ออย่างละเอียด เพื่อลดความเสี่ยงจากการที่แฮกเกอร์สามารถเข้าถึงข้อมูลสำคัญได้

แหล่งที่มา : https://www.fortinet.com/resources/cyberglossary/byod

ติดต่อเราเพื่อรับคำปรึกษาและบริการที่ดีที่สุดในด้านความปลอดภัยไซเบอร์

สนใจสินค้า :

สอบถามเพิ่มเติม :

![]() : 02-026-6665

: 02-026-6665