เข้าใจ End-to-End Encryption (E2EE) เทคนิคการเข้ารหัสข้อมูลที่ปลอดภัยที่สุด

ในยุคที่ภัยคุกคามไซเบอร์ การเฝ้าระวัง และการเข้าถึงข้อมูลโดยไม่ได้รับอนุญาตเพิ่มมากขึ้น การปกป้องข้อมูลที่ละเอียดอ่อนจึงกลายเป็นความท้าทายสำคัญสำหรับบุคคล ธุรกิจ และรัฐบาล หนึ่งในเทคโนโลยีที่เข้ามามีบทบาทสำคัญในการปกป้องข้อมูลคือ End-to-End Encryption (E2EE) บทความนี้จะพาคุณไปทำความเข้าใจเกี่ยวกับ E2EE วิธีการทำงาน ประโยชน์ ความท้าทาย และการประยุกต์ใช้งานในเทคโนโลยีจริง

เข้าใจ End-to-End Encryption (E2EE)

End-to-End Encryption (E2EE) หรือ การเข้ารหัสแบบต้นทางถึงปลายทาง คือวิธีการเข้ารหัสข้อมูลที่ช่วยให้ เฉพาะผู้ส่งและผู้รับที่ตั้งใจไว้เท่านั้น ที่สามารถเข้าถึงและถอดรหัสข้อมูลได้

- ข้อมูลจะถูกเข้ารหัสที่อุปกรณ์ของผู้ส่งและคงสถานะเข้ารหัสตลอดการส่งข้อมูล

- ผู้ส่งและผู้รับเท่านั้นที่มีคีย์สำหรับเข้ารหัสและถอดรหัส ทำให้ผู้สื่อกลาง เช่น แฮกเกอร์หรือผู้ให้บริการเซิร์ฟเวอร์ไม่สามารถอ่านหรือดัดแปลงข้อมูลได้

จุดเด่นของ E2EE

1. การป้องกันข้อมูลรั่วไหล

แม้จะมีการโจมตีที่เซิร์ฟเวอร์หรือช่องทางการส่งข้อมูล ผู้โจมตีจะได้รับแต่ข้อมูลที่เข้ารหัสอยู่ในรูปแบบที่ไม่สามารถอ่านได้

2. ความถูกต้องและความสมบูรณ์ของข้อมูล

E2EE มักใช้วิธีการตรวจสอบความถูกต้องของข้อมูล เช่น Digital Signatures ซึ่งช่วยยืนยันว่าเนื้อหายังคงถูกต้องและไม่ถูกแก้ไขระหว่างทาง

3. การปฏิบัติตามกฎระเบียบ

ในหลายอุตสาหกรรม เช่น สาธารณสุข การป้องกันข้อมูลด้วย E2EE เป็นข้อกำหนดในการรักษาความปลอดภัยข้อมูลที่ละเอียดอ่อนตามมาตรฐานและข้อบังคับต่าง ๆ

4. ความเป็นส่วนตัวของผู้ใช้

แอปพลิเคชันที่ใช้ E2EE เช่น Signal และ WhatsApp ช่วยให้การสื่อสารส่วนตัวของผู้ใช้ปลอดภัยจากการถูกดักฟังหรือสอดแนม

5. ลดความเสี่ยงจากการถูกโจมตีที่ศูนย์รวมข้อมูล

ต่างจากระบบที่มีการเข้ารหัสแบบรวมศูนย์ (Centralized Encryption) E2EE จะแจกความเสี่ยงออกไปในแต่ละอุปกรณ์ ทำให้การเข้าถึงข้อมูลต้องเจาะผ่านอุปกรณ์ที่แยกจากกัน

วิธีการทำงานของ E2EE

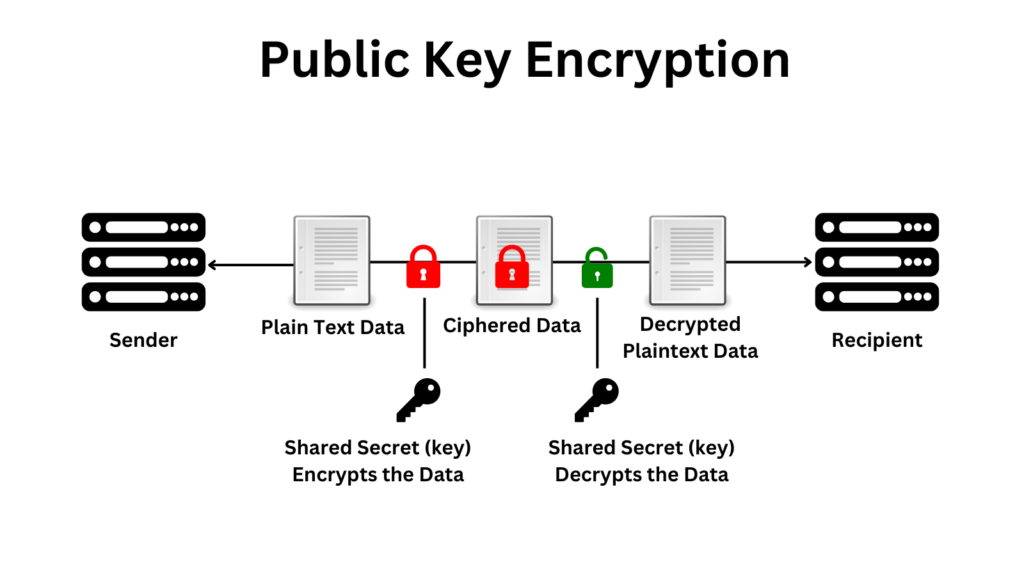

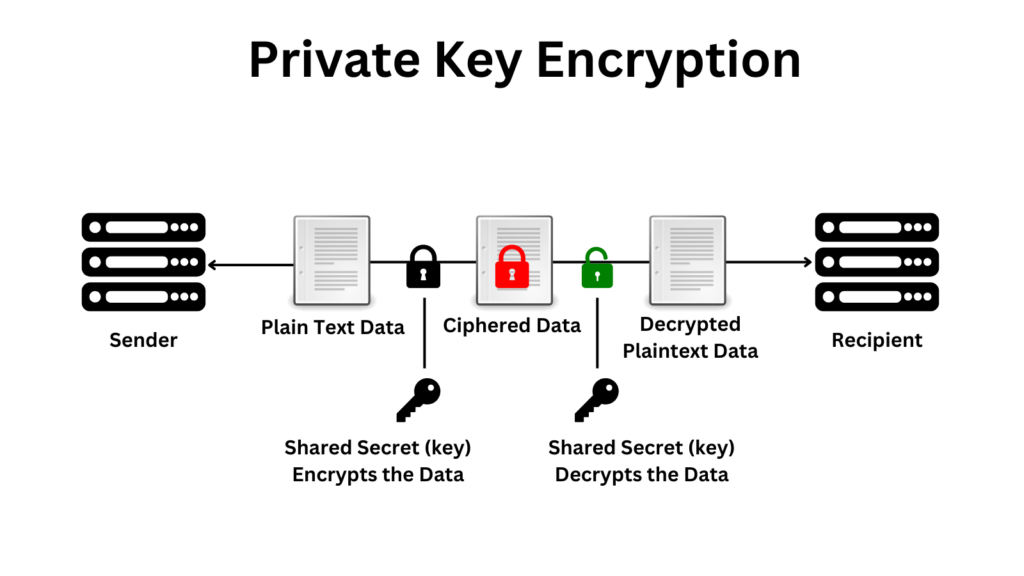

E2EE ใช้ Public-Key Cryptography หรือการเข้ารหัสแบบกุญแจสาธารณะและกุญแจส่วนตัว โดยมีขั้นตอนดังนี้:

- คีย์สาธารณะ (Public Key):

ใช้เข้ารหัสข้อมูล ผู้ส่งจะใช้คีย์นี้ในการเข้ารหัสข้อความที่ต้องการส่ง - คีย์ส่วนตัว (Private Key):

ใช้ถอดรหัสข้อมูล ซึ่งจะถูกเก็บไว้อย่างปลอดภัยเฉพาะในอุปกรณ์ของผู้รับเท่านั้น

ตัวอย่าง:

- ผู้ใช้ A (Alice) ต้องการส่งข้อความส่วนตัวไปยังผู้ใช้ B (Bob)

- อุปกรณ์ของ Alice ดึงคีย์สาธารณะของ Bob มาใช้งานและเข้ารหัสข้อความ

- ข้อความที่เข้ารหัสจะถูกส่งผ่านอินเทอร์เน็ตไปยัง Bob

- เมื่อ Bob รับข้อความ คีย์ส่วนตัวของ Bob จะใช้ถอดรหัสเพื่ออ่านข้อความ

ประโยชน์และการประยุกต์ใช้งาน

ประโยชน์ของ E2EE

- ป้องกันการรั่วไหลของข้อมูล:

ข้อมูลที่ถูกเข้ารหัสจะไม่สามารถถูกอ่านได้หากถูกดักฟังระหว่างทาง - ความถูกต้องและความสมบูรณ์ของข้อมูล:

ใช้วิธีการตรวจสอบลายเซ็นดิจิทัลเพื่อยืนยันความถูกต้องของข้อมูล - การปฏิบัติตามกฎระเบียบด้านความปลอดภัย:

ช่วยให้องค์กรปฏิบัติตามมาตรฐานความปลอดภัยที่กำหนดไว้ในอุตสาหกรรมต่าง ๆ - รักษาความเป็นส่วนตัวของผู้ใช้:

สื่อสารและส่งข้อมูลที่สำคัญได้โดยไม่ต้องกังวลเกี่ยวกับการถูกดักฟัง

การประยุกต์ใช้งานในเทคโนโลยีจริง

- แอปพลิเคชันส่งข้อความ:

เช่น WhatsApp, Signal และ iMessage ที่ใช้ E2EE เพื่อปกป้องข้อความและการโทร - บริการอีเมล:

ด้วยการใช้ PGP หรือ S/MIME เพื่อเพิ่มความปลอดภัยในการส่งอีเมล - การเก็บข้อมูลบนคลาวด์:

แพลตฟอร์มที่ให้บริการจัดเก็บข้อมูลบนคลาวด์บางแห่งใช้ E2EE เพื่อรักษาความลับของไฟล์

ความท้าทายและข้อจำกัด

แม้ว่า E2EE จะให้ความปลอดภัยสูง แต่ก็ยังมีความท้าทายอยู่บ้าง:

- การโจมตีที่อุปกรณ์ปลายทาง:

หากอุปกรณ์ของผู้ส่งหรือผู้รับถูกโจมตีด้วยมัลแวร์ ข้อมูลอาจถูกเข้าถึงก่อนหรือหลังการเข้ารหัส - การรั่วไหลของ Metadata:

แม้ว่าข้อมูลจะปลอดภัย แต่ข้อมูล Metadata เช่น ที่อยู่ผู้ส่งและผู้รับ เวลา และความถี่ในการติดต่อ อาจถูกเปิดเผย - การเข้าถึงข้อมูลสำหรับการสืบสวน:

ความเป็นส่วนตัวที่สูงของ E2EE อาจเป็นอุปสรรคต่อการสืบสวนของหน่วยงานบังคับใช้กฎหมาย

สรุป

End-to-End Encryption (E2EE) เป็นเทคโนโลยีการเข้ารหัสข้อมูลที่มั่นใจได้ว่าข้อมูลของคุณจะถูกเก็บเป็นความลับเฉพาะระหว่างผู้ส่งและผู้รับเท่านั้น ด้วยประโยชน์ที่เหนือชั้นในการป้องกันการรั่วไหลและการดักฟัง E2EE ได้รับการยอมรับอย่างแพร่หลายในแอปพลิเคชันสื่อสารและการเก็บข้อมูลในยุคปัจจุบัน ถึงแม้จะมีความท้าทายในบางด้าน แต่การนำ E2EE มาใช้ยังคงเป็นแนวทางที่ดีที่สุดในการรักษาความเป็นส่วนตัวและความปลอดภัยในโลกดิจิทัล

แหล่งที่มา : https://cybersecuritynews.com/end-to-end-encryption/

ติดต่อเราเพื่อรับคำปรึกษาและบริการที่ดีที่สุดในด้านความปลอดภัยไซเบอร์

สนใจสินค้า :

สอบถามเพิ่มเติม :

![]() : 02-026-6665

: 02-026-6665