บาป 5 ข้อที่องค์กรจะต้องเจอใน “การจัดการสิทธิ์เข้าถึงเครือข่าย”

บาป 5 ข้อที่องค์กรจะต้องเจอใน “การจัดการสิทธิ์เข้าถึงเครือข่าย”

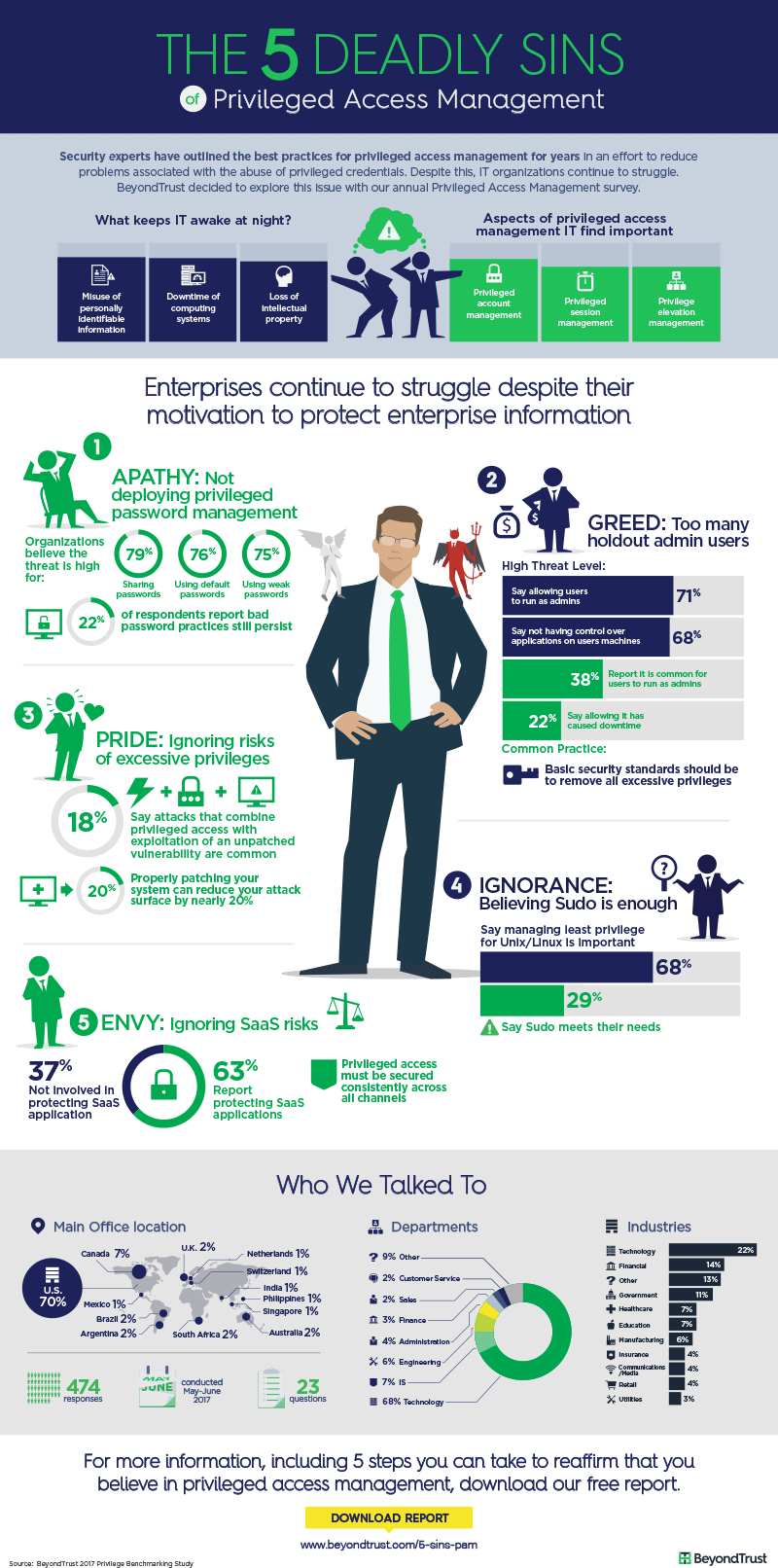

มีองค์กรมากมาย ไม่ว่าจะเป็นองค์กรด้านไอที หรือแม้แต่บริษัททั่วไป ยังต้องต่อสู้อยู่กับความปลอดภัยในการเข้าถึงข้อมูลภายในองค์กรเอง ที่มักโดนผู้ไม่หวังดีคุกคามอยู่เสมอ ความเสี่ยงที่นับไม่ถ้วนไม่ว่าจะเป็นจากโปรแกรมที่เป็นความเสี่ยง ช่องโหว่ที่เกิดขึ้นภายในองค์กร รวมไปถึงรหัสผ่านของผู้ใช้งานเครือข่ายภายในองค์กร ถึงแม้ว่าจะมีการทำ Saas ก็ตาม ก็ยังคงต้องแบกรับความเสี่ยงอยู่ดี

จากผลสำรวจจากผู้เชี่ยวชาญด้านไอทีกว่า 500 ราย ได้ผลวิจัยที่น่าทึ่งมาเป็น 5 ที่สุดของภัยอันตรายจาก “การจัดการสิทธิ์เข้าถึงเครือข่าย” จนทำให้ทุกคนองค์กรจะต้องกลับมามองหน้ากันและพิจารณาทบทวนอีกครั้งว่า ในขณะนี้องค์กรของคุณนั้นมีความปลอดภัยและห่างจากภัยคุกคามมากน้อยแค่ไหน

บาปข้อที่ 1 : ความเกียจคร้าน (ในเรื่องการจัดการรหัสผ่าน)

ข้อผิดพลาดครั้งใหญ่ที่ทำให้มีผู้ไม่หวังดีสามารถรุกรานและขโมยข้อมูลในเครือข่ายได้ พบว่า “อันตรายสูงสุดในด้านความปลอดภัยก็คือการตั้งรหัสผ่าน” ซึ่งจากผลสำรวจพบว่า 79% ขององค์กรมักจะแบ่งปันรหัสผ่านให้กับผู้ใช้รายอื่น หรือบุคคลภายนอกองค์กร และอีก 21% เชื่อว่าความเสี่ยงนี้เกิดมาจาก “ความเกียจคร้านในการจดจำและตั้งรหัสที่เข้าถึงยาก”

บาปข้อที่ 2 : ความโลภ (มีผู้ดูแลภายในระบบมากจนเกินไป)

ต้องย้อนกลับไปดูภายในระบบขององค์กรว่าตอนนี้มีผู้ดูแลภายในระบบมากแค่ไหน ซึ่งแต่ละคนมักจะได้สิทธิในการเข้าถึงข้อมูลเชิงลึกอีกด้วย จากแบบสอบถามพบว่า 71% พบว่าการมีจำนวนผู้ดูแลระบบมากจนเกินไปคือความเสี่ยงที่จะทำให้ข้อมูลรั่วไหลได้มากยิ่งขึ้น และ 38% พบว่าการมีการมีผู้ดูแลระบบจำนวนมากไม่ส่งผลใดๆต่อการทำงาน แต่อย่างไรก็ตาม “การกำหนดสิทธิ์เข้าถึงให้กับผู้มีส่วนเกี่ยวข้องภายในเครือข่าย” จะช่วยสร้างความปลอดภัยให้กับองค์กรได้ดีกว่า

บาปข้อที่ 3 : ความภาคภูมิใจ (จนไม่ได้ให้ความสำคัญกับช่องโหว่ที่เกินขึ้น)

มากกว่า 18% จากผู้ตอบแบบสอบถามพบว่า “ความมั่นใจของความสามารถในการป้องกันภัยคุกคามบนเครือข่ายของตัวเอง” คือช่องโหว่ที่อันตรายมากที่สุด ซึ่งจุดอ่อนนี้เองที่จะทำให้การโจมตีนานาชนิดไม่ว่าจะเป็น Ransomware , Malware และ Virus เข้าโจมตีช่องโหว่ขององค์กรได้โดยที่ผู้ดูแลระบบไม่ทันได้เตรียมตัวป้องกันเลยทีเดียว

บาปข้อที่ 4 : ความไม่รู้ (หรือเชื่อว่าระบบของตัวเองเพียงพอที่จะต้องกันได้)

68% ของผู้เชี่ยวชาญที่ตอบแบบสอบถามพบว่า การพิจารณาสิทธิ์การเข้าถึงด้วยฟังชั่น PAM ของ Unix/Linux เป็นสิ่งสำคัญมากในการป้องกันภัยคุกคาม และ 86% เชื่อว่า ระบบ Unix/Linux มีความปลอดภัยจากความเสี่ยงและการโจมตีในระดับสูง 54% ของผู้เชี่ยวชาญเชื่อมั่นใน Sudo บนเซิฟเวอร์ของ Unix/Linux ว่าจะสามารถป้องกันภัยคุกคามได้เป็นอย่างดี แต่อย่างไรก็ตาม ถึงแม้ว่าระบบปฏิบัติการใดๆจะมีความปลอดภัยสูงแค่ไหน การเตรียมตัวป้องกัน และคอยอัพเดทระบบของตัวเองให้มีความพร้อมในการรับมือภัยคุกคามอยู่เสมอคือหัวใจของความปลอดภัย

บาปข้อที่ 5 : ความอิจฉา (หรือพลาดการจัดลำดับความสำหรับ SaaS และปฏิบัติตามคำแนะนำด้านความปลอดภัย)

การสร้างความปลอดภัยให้กับเครือข่ายผ่านระบบ Cloud มันดีหรือไม่ ? มีผู้ใช้มากมายใช้ระบบ Cloud เพื่อยกระดับความปลอดภัยภายในองค์กร แต่ทำไมคุณถึงยังไม่เลือกใช้ ? น่าแปลกใจว่า 37% ของผู้เชี่ยวชาญที่ตอบแบบสอบไม่ได้ขยายความคุ้มครองสู่ระบบ SaaS ซึ่งเป็นระบบที่จะช่วยสร้างความปลอดภัยให้กับองค์กรได้อย่างสม่ำเสมอ

Reference: https://www.beyondtrust.com/blog/5-deadly-sins-privileged-access-management-atone/