3 ขั้นตอนง่ายๆในการใช้ XDR แบบ end-to-end ด้วย CrowdStrike และ Zscale

รูปแบบการทำงานแบบ Hybrid Work กำลังเป็นวิถีปกติในการทำธุรกิจมากขึ้นเรื่อยๆ พนักงานทำงานได้ทุกที่ ผู้ใช้และอุปกรณ์เคลื่อนที่กำลังเปิดและปิดเครือข่ายสำนักงาน และแอปพลิเคชันจำนวนมากที่เคยโฮสต์ในศูนย์ข้อมูลกำลังย้ายไปยังคลาวด์สาธารณะหรือถูกแทนที่ด้วยซอฟต์แวร์เป็นบริการ (software as a service: SaaS)

ด้วยการพังทลายของพรมแดนเครือข่ายขององค์กรและโอกาสที่เพิ่มขึ้นของพนักงานในการเข้าถึงข้อมูลที่ละเอียดอ่อนจากที่ตั้งระยะไกล Endpoint ขององค์กรจะถูกแยกออก และมักยากที่จะตรวจสอบกิจกรรมที่น่าสงสัย ไม่ว่าผู้ใช้จะเชื่อมต่อจากที่ใด องค์กรจำเป็นต้องปกป้องการเชื่อมต่อแบบ end-to-end ระหว่างผู้ใช้กับแอปพลิเคชัน (user-to-application) หากเกิดเหตุการณ์ขึ้น ทีมรักษาความปลอดภัยต้องการบริบทที่สูงที่สุดและความซับซ้อนน้อยที่สุด เพื่อให้เข้าใจถึงภัยคุกคามทั้งหมดและสามารถตอบสนองได้อย่างรวดเร็วด้วยความแม่นยำเสมือนการผ่าตัดที่ใดก็ได้ในโลก

เพื่อต่อต้านและรับมือกับภัยคุกคามที่ก้าวหน้าที่สุดในปัจจุบัน CrowdStrike และ Zscaler มอบผลลัพธ์ที่มีประสิทธิภาพและประสิทธิผลมากขึ้นให้กับทีมรักษาความปลอดภัย ด้วยการนำเสนอโซลูชันความปลอดภัยแบบครบวงจรตั้งแต่ Endpoint ไปจนถึงแอปพลิเคชัน ช่วยให้นักวิเคราะห์สามารถดูความปลอดภัยของอุปกรณ์แบบเรียลไทม์และเข้าถึงแอปพลิเคชันที่สำคัญด้วยกลยุทธ์ที่ยืดหยุ่น

Zscaler เป็นพันธมิตรที่สำคัญของ CrowdXDR Alliance ซึ่งร่วมกันจัดหา Extended Detection and Response (XDR) กรณีการใช้งานที่ต้องการการมองเห็นที่แข็งแกร่งและการตอบสนองนอกจุด Endpoint และทุกพื้นที่ความปลอดภัยที่สำคัญสำหรับธุรกิจในปัจจุบัน ความร่วมมือของ Zscaler กับ CrowdStrike และการผสานรวม XDR ที่สร้างขึ้นเป็นพิเศษแสดงให้เห็นถึงกระบวนการทำงานที่ไร้รอยต่อและเป็นครั้งแรกระหว่างโซลูชันทั้งสองนี้

ตอนนี้ลูกค้าร่วมของ Zscaler และ CrowdStrike มี Endpoint และเครือข่ายที่กว้างขวางทั่วทั้งองค์กรเพื่อเชื่อมโยงแหล่งข้อมูลต่างๆ ได้อย่างมีประสิทธิภาพมากขึ้น ความสัมพันธ์ที่สำคัญนี้ช่วยลดเวลาที่ใช้ในการตรวจจับพฤติกรรมที่น่าสงสัย และการตรวจสอบที่จำเป็นในบริบทที่สมบูรณ์ เมื่อมีการนำเข้าตัวบ่งชี้และเหตุการณ์ใหม่ๆ โดยไม่คำนึงถึงแหล่งที่มา CrowdStrike และ Zscaler ร่วมกันสามารถเปลี่ยนสัญญาณที่อ่อนแอเหล่านี้ ให้เป็นการตรวจจับภัยคุกคามที่เฉพาะเจาะจงเพื่อยึดการดำเนินการด้านความปลอดภัยได้อย่างมีประสิทธิภาพ

ขั้นตอนที่ 1: การมองเห็นที่ครอบคลุมทั่วทั้งแอปพลิเคชันและจุดสิ้นสุด

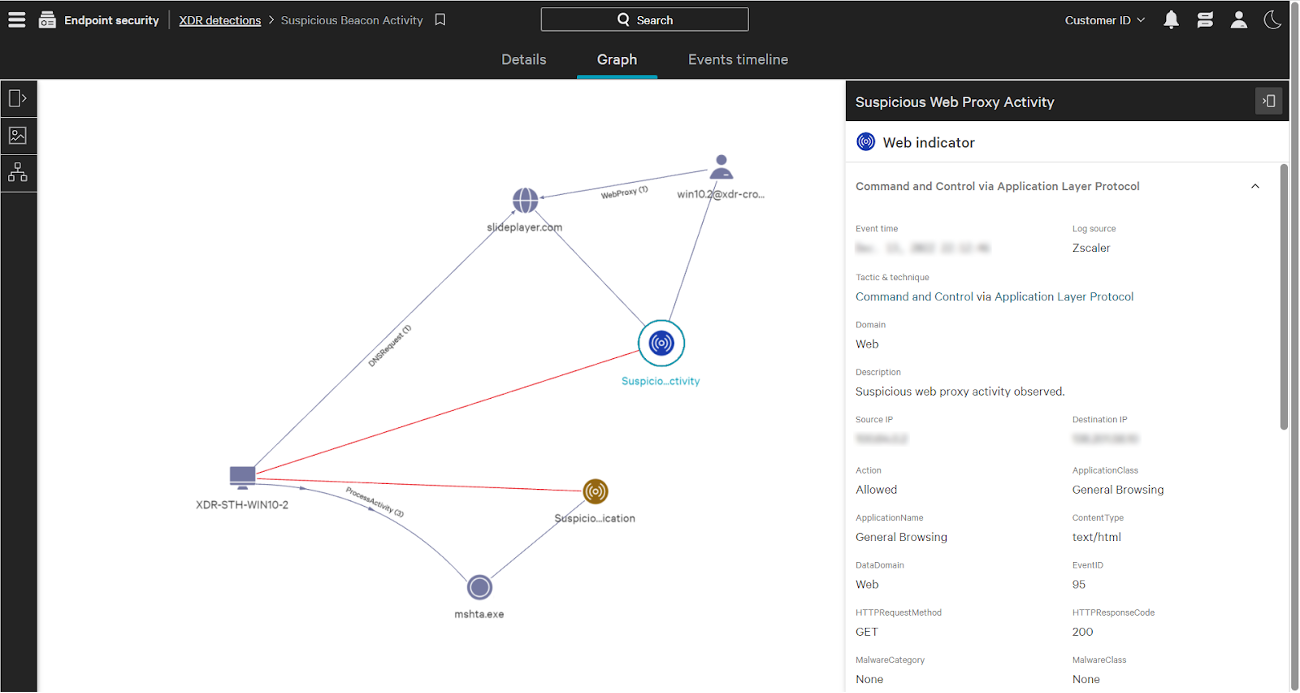

CrowdStrike นำเสนอการผสานรวม XDR ที่สร้างขึ้นเป็นพิเศษกับ Zscaler เพื่อรวบรวมข้อมูลความปลอดภัยที่เกี่ยวข้องมากที่สุดในระดับองค์กร เพื่อการมองเห็นที่สำคัญสำหรับเครือข่ายและแอปพลิเคชันคลาวด์

การใช้เทคโนโลยี Telemetry เครือข่ายของ Zscaler เข้ากับ CrowdStrike Falcon® Insight XDR ทำให้บริบทเพิ่มขึ้นสำหรับนักวิเคราะห์ด้านความปลอดภัยเร่งความสามารถในการตรวจจับและตรวจสอบการโจมตีที่ทันสมัยที่สุด โดยตรงจากคอนโซลคำสั่งแบบครบวงจรของ CrowdStrike

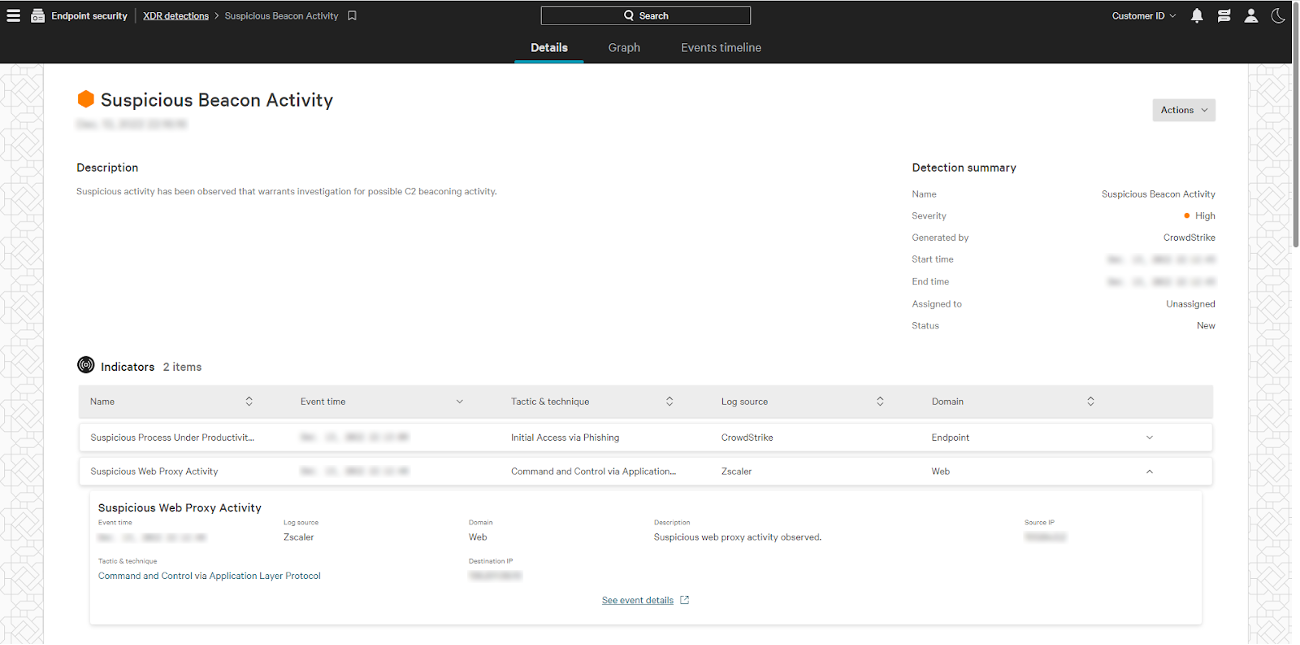

ขั้นตอนที่ 2: ตัดเสียงรบกวนและตรวจจับภัยคุกคามขั้นสูง

โซลูชัน XDR ที่มีประสิทธิภาพต้องทํามากกว่าการรวบรวมข้อมูล XDR จําเป็นต้องวาดภาพที่เกี่ยวข้องทั้งหมดของการโจมตีด้วยเทคโนโลยี Telemetry ในระบบนิเวศที่ปลอดภัยทั้งหมด

Falcon Insight XDR ใช้ประโยชน์จากเหตุการณ์ด้านความปลอดภัยของ Zscaler เพื่อสร้างข้อมูลเชิงลึกด้านความปลอดภัยที่มีความหมายและใช้งานได้ และเร่งการค้นหาภัยคุกคามเชิงรุก ด้วยการลดความซับซ้อนของข้อมูล telemetry ดิบจำนวนมากเป็นชุดข้อมูลข้ามโดเมนที่เกี่ยวข้องและมีอิทธิพลมากที่สุด Falcon Insight XDR สร้างผลการตรวจจับใหม่ที่สร้างขึ้นจากข้อมูล telemetry ของบุคคลที่สามที่นำเสนอโดยโซลูชันชั้นนำ เช่น CrowdStrike และ Zscaler ทั้งหมดเพื่อให้ได้ภาพการโจมตีที่ชัดเจนที่สุด

การแบ่งปันข้อมูลข่าวกรองภัยคุกคามแบบสองทิศทางข้ามแพลตฟอร์มกับ Zscaler ให้การมองเห็นที่เพิ่มขึ้น และเวิร์กโฟลว์อัตโนมัติช่วยให้องค์กรต่างๆ ปรับปรุงการตรวจจับภัยคุกคามโดยรวมให้ทันเวลาและมีประสิทธิผล นอกจากนี้ Zscaler ยังช่วยให้ผู้ดูแลระบบสามารถเริ่มการประสานงานและการร้องขอการควบคุมด้วยตนเองไปยังแพลตฟอร์ม CrowdStrike Falcon เพื่อป้องกัน lateral movement จากโฮสต์ที่ถูกคุกคามแบบเรียลไทม์

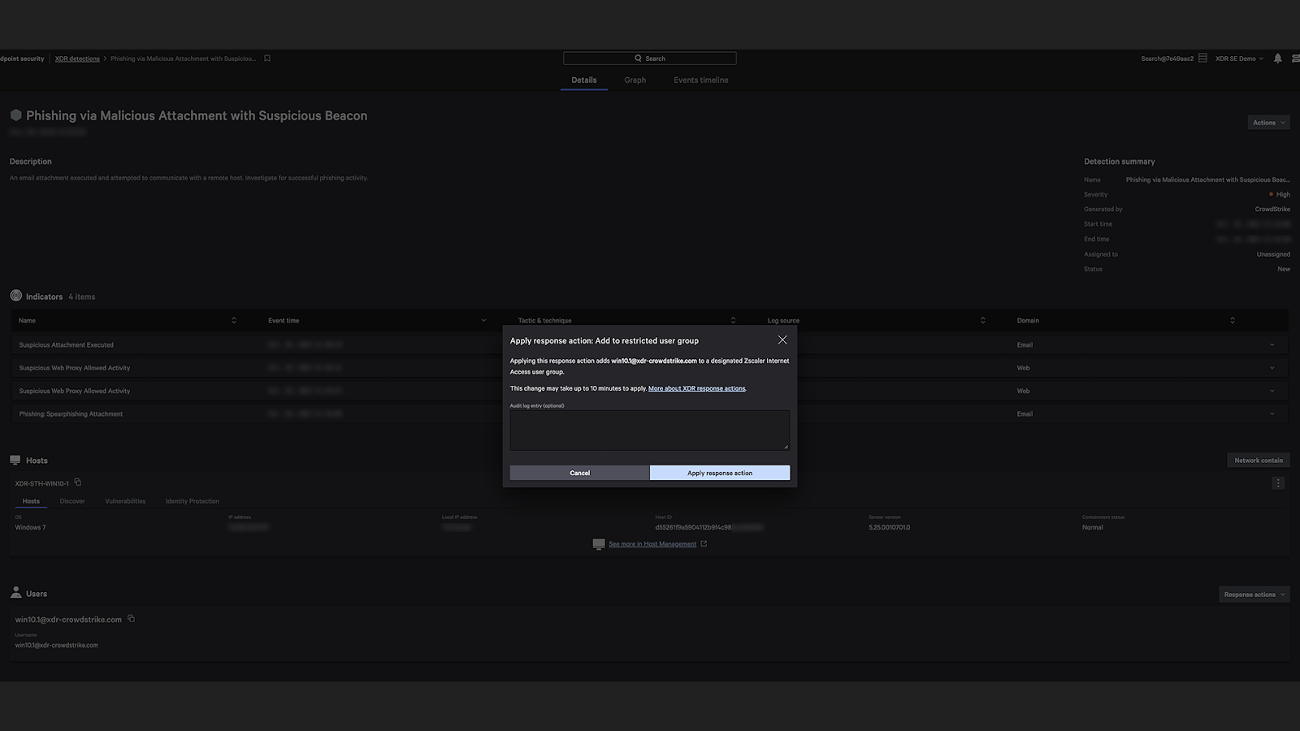

ขั้นตอนที่ 3: เริ่มต้น Zscaler Response Actions โดยตรงภายใน Falcon Console

ลูกค้าสามารถตอบสนองต่อภัยคุกคามได้ทันที โดยใช้ประโยชน์จาก Zscaler ในการตอบสนองต่อการกระทำโดยตรงในคอนโซล Falcon

ขึ้นอยู่กับภัยคุกคามหรือกิจกรรมที่น่าสงสัยที่เพิ่งตรวจพบใน Falcon Insight XDR ลูกค้าสามารถเรียกใช้การตอบสนองโดยตรงจากการตรวจจับหรือใช้ประโยชน์จากเวิร์กโฟลว์ของ CrowdStrike Falcon® Fusion เพื่อเปลี่ยนสถานะสมาชิกกลุ่มผู้ใช้โดยอัตโนมัติและใช้นโยบายการควบคุมการเข้าถึงที่ปรับได้ เพื่อจำกัดหรือป้องกันการเข้าถึงข้อมูลสำคัญผ่าน Zscaler Zero Trust Exchange

การรวมเวิร์กโฟลว์เหล่านี้ช่วยให้สามารถใช้กลยุทธ์ที่ Zero Trust ที่ครอบคลุมมากขึ้นเพื่อปกป้องระบบ โดยไม่กระทบต่อความยืดหยุ่นที่ผู้ใช้ต้องการในการรักษาประสิทธิภาพการทำงาน และตอบสนองในลักษณะที่ละเอียดอ่อนมากขึ้นตามความรุนแรงและความน่าเชื่อถือของการตรวจจับภัยคุกคามของ CrowdStrike การดำเนินการตอบสนองของบุคคลที่สามพร้อมกับ XDR telemetry และการตรวจสอบเพื่อให้สภาพแวดล้อมการตอบสนองสูงสุดสำหรับนักวิเคราะห์ ช่วยประหยัดเวลาอันมีค่าในทุกช่วงเวลาเพราะทุกวินาทีมีความสำคัญ

ชม Demo ของ CrowdStrike Falcon XDR

อ้างอิง crowdstrike

สอบถามเพิ่มเติม

💬Line: @monsterconnect https://lin.ee/cCTeKBE

☎️Tel: 02-026-6664

📩Email: [email protected]

📝 Price List สินค้า https://bit.ly/3mSpuQY

🏢 Linkedin : https://www.linkedin.com/company/monster-connect-co-ltd/

📺 YouTube : https://www.youtube.com/c/MonsterConnectOfficial

📲 TikTok : https://www.tiktok.com/@monsteronlines

🌍 Website : www.monsterconnect.co.th