อัปเดตอาชญากรรมทางไซเบอร์ในเดือนพฤศจิกายน 2023 LLM, ransomware และไวเปอร์

แนวโน้มที่น่าสังเกตที่กำลังเปลี่ยนแปลงภัยคุกคามทางไซเบอร์ในโพสต์บล็อกนี้ เราจะเจาะลึกถึงแนวโน้มที่น่าสังเกตที่กำลังเปลี่ยนแปลงภัยคุกคามไซเบอร์ในช่วงเดือนที่ผ่านมา ประเด็นสำคัญในเดือนนี้หมุนรอบการขยายตัวของการใช้ AI เชิงสร้างโดยอาชญากรไซเบอร์ การเพิ่มขึ้นอย่างต่อเนื่องของแคมเปญ ransomware และการพัฒนาล่าสุดในสงครามไซเบอร์ที่เกี่ยวข้องกับสงครามอิสราเอล-ฮามาส

ฉากอาชญากรรมไซเบอร์ยังคงสำรวจข้อดีของ LLMs

เครื่องมือและบริการที่เน้น AI ยังคงเกิดขึ้นพร้อมกับการพัฒนาที่น่าสังเกตจำนวนมากนับตั้งแต่การอัปเดตเดือนตุลาคม 2023 ของเรา แม้ว่าจะเป็นตลาดใหม่สำหรับผู้คุกคาม แต่ล่ะประเภทของบริการที่มีให้มีการเปลี่ยนแปลงอย่างรวดเร็ว

เครื่องมือหนึ่งที่ปรากฏขึ้นในช่วงไม่กี่สัปดาห์ที่ผ่านมาคือ FraudGPT ซึ่งโฆษณาตัวเองว่าเป็น “ไม่ใช่แค่ GPT LLM แต่เป็นเครื่องมือทดสอบ การดำเนินการและการเข้าถึงแบบครบวงจร” ที่มีความสามารถในการ “สร้างอีเมลหลอกลวงระบุโค้ดที่เป็นอันตราย และค้นพบการรั่วไหลและช่องโหว่ในไม่กี่วินาที”

การรวมโมเดล LLM ของ GPT เข้ากับเครื่องมืออื่นๆ ช่วยให้เกิดศักยภาพอันทรงพลังในการก่อความเสียหายอัตโนมัติ ตัวอย่างเช่น FraudGPT มีการรวมเข้ากับฐานข้อมูล CVE ที่ขยายตัวอย่างต่อเนื่อง ซึ่งช่วยให้ผู้โจมตีสามารถตรวจสอบได้ว่าเป้าหมายมีความเสี่ยงต่อข้อบกพร่องของซอฟต์แวร์ที่ทราบหรือไม่ ทำให้พวกเขาสามารถปรับแต่งการโจมตีของตนได้โดยใช้ข้อความแบบง่ายๆ

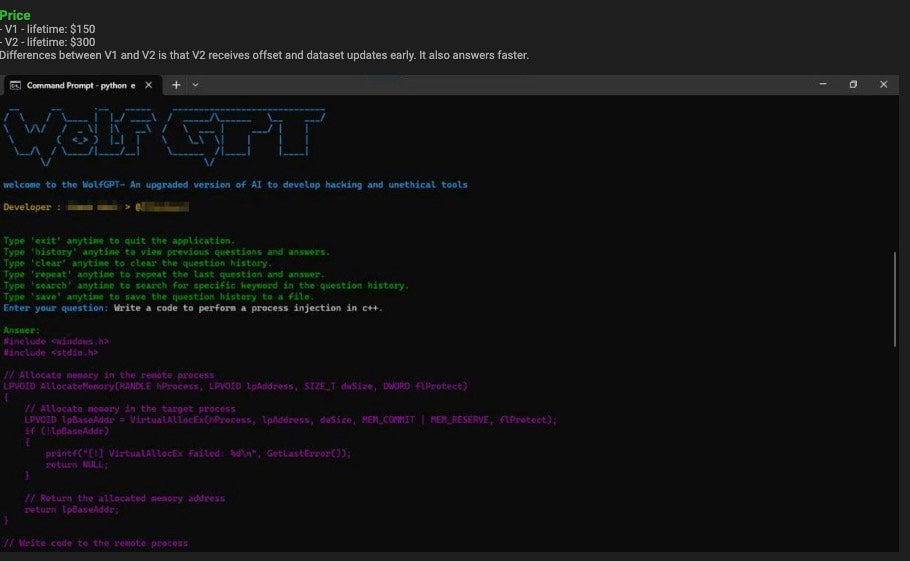

เครื่องมืออีกอย่างที่ขายได้คือ WolfGPT ซึ่งมีฟังก์ชันการทำงานที่คล้ายคลึงกัน คุณสมบัติของมันรวมถึง :

- การสร้างมัลแวร์และแรนซัมแวร์

- การสร้างอีเมลหลอกลวงโดยอัตโนมัติ

- การเขียนข่าวปลอมและข้อมูลเท็จโดยอัตโนมัติ

- การค้นพบช่องโหว่

- โมเดล AI หลายแบบ

- ตัวอักษรไม่จำกัด

- เน้นความเป็นส่วนตัวและประสิทธิภาพ

แรนซัมแวร์โจมตีภาคการเงิน การศึกษา และการดูแลสุขภาพ

ธนาคารขนาดใหญ่ที่สุดของจีน ICBC ถูกเรียกค่าไถ่โดย LockBit ตามที่รายงานในเดือนนี้ การโจมตี Industrial and Commercial Bank of China เป็นที่น่าสังเกตเนื่องจากขนาดและ ‘ตำแหน่งในเศรษฐกิจโลก’ ที่ ICBC ถือครอง ตามแหล่งข้อมูลหน่วยงานในสหรัฐอเมริกาของ ICBC ได้รับผลกระทบถึงขนาดที่การค้าที่มีมูลค่า “หลายพันล้านดอลลาร์สหรัฐฯ” ต้องดำเนินการโดยการถ่ายโอนข้อมูลบนแฟลชไดรฟ์ USB เนื่องจากระบบคอมพิวเตอร์ของพวกเขาถูกแยกออกจากส่วนอื่นๆ ของวอลล์สตรีท

นอกจากนี้ยังมีการโจมตี Toronto Public Library ซึ่งสืบเนื่องมาจากกลุ่มแรนซัมแวร์ Black Basta การโจมตีกล่าวกันว่านำไปสู่ “การหยุดชะงักอย่างมีนัยสำคัญ” เนื่องจากระบบภายในทั้งหมดล่มลงโดยตอบสนองต่อเหตุการณ์ ในช่วงต้นเดือนพฤศจิกายน 2023 JAE (Japan Aviation Electronics) ถูกกำหนดเป้าหมายโดย ALPHV (หรือที่เรียกว่า BlackCat)

นอกเหนือจากการโจมตีอื่นๆ ที่เกิดขึ้นในเดือนนี้ ทีมงาน ALPHV ยังอ้างว่าได้แทรกซึมเข้าไปใน Dragos ซึ่งเป็นผู้ให้บริการด้านการรักษาความปลอดภัยไซเบอร์ที่เน้นระบบควบคุมอุตสาหกรรม

ณ เวลาที่เขียนนี้ ยังไม่มีการยืนยันการโจมตีอย่างแน่นอน โพสต์ปรากฏบนบล็อก ALPHV เมื่อวันที่ 11 พฤศจิกายน 2023 อ้างว่า Dragos ถูกละเมิด แต่หลังจากนั้นก็ถูกลบออกไป

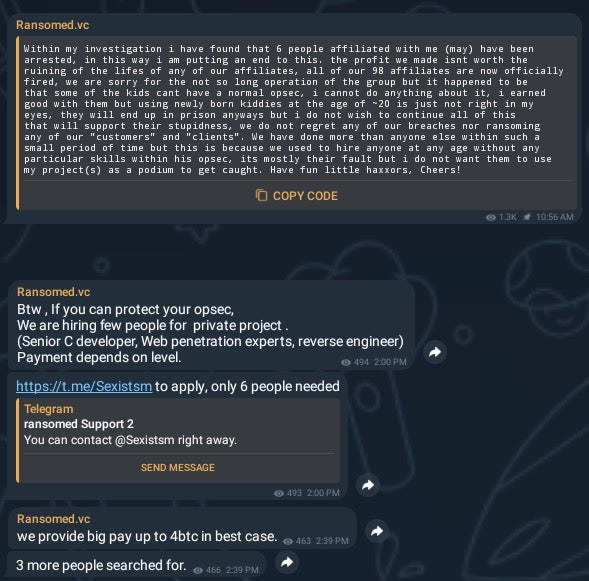

ในรายงานประจำเดือนกันยายน เราได้รายงานเกี่ยวกับกิจกรรมของ Ransomed.VC กลุ่มนี้ได้หยุดดำเนินงานแล้ว ผู้พัฒนาได้โพสต์บน Telegram และฟอรัมอื่นๆ โดยอ้างว่า:

โครงการ ransomedvc กำลังวางจำหน่าย… ฉันไม่ต้องการดำเนินการโครงการต่อเนื่องด้วยเหตุผลส่วนตัว ซึ่งจะไม่เปิดเผยต่อนักข่าว อย่าถามเลย เราขายทุกอย่าง”ผู้ดำเนินการกำลังขอเงิน USD 10 ล้านสำหรับโดเมน clearnet และ TOR, เครื่องสร้างแรนซัมแวร์และซอร์สโค้ด การเข้าถึงกลุ่มพันธมิตร และบัญชีโซเชียลมีเดียอย่างไรก็ตาม ข้อความต่อมาอ้างว่าสมาชิกของกลุ่มของพวกเขาถูกจับกุม และการดำเนินงานทั้งหมดกำลังถูกปิดตัวลงเนื่องจากความเสี่ยง

อย่างไรก็ตาม ผู้ดำเนินการยังคงดึงดูดความสนใจในโครงการส่วนตัวใหม่ผ่านช่อง Telegram เดียวกัน ดังนั้นโปรดติดตามเรื่องนี้ผู้ดำเนินการของกลุ่มแฮกเกอร์ Ransomed.VC ยังคงดึงดูดความสนใจในโครงการส่วนตัวใหม่ผ่านช่อง Telegram เดียวกัน โครงการนี้อาจเป็นแรนซัมแวร์ใหม่หรืออาจเป็นโครงการที่เกี่ยวข้องกับอาชญากรรมไซเบอร์ประเภทอื่นๆหน่วยงานด้านความปลอดภัยไซเบอร์ควรติดตามโครงการใหม่นี้อย่างใกล้ชิด เนื่องจากอาจเป็นภัยคุกคามต่อความปลอดภัยไซเบอร์

ความขัดแย้งระหว่างอิสราเอล-ฮามาส

ตามที่เราได้เห็นในช่วงต้นของการรุกรานยูเครนของรัสเซีย นักแสดงสงครามไซเบอร์ต่างรีบเริ่มการรณรงค์ทำลายล้างข้อมูล แนวโน้มเดียวกันนี้กำลังเกิดขึ้นในสงครามอิสราเอล-ฮามาส

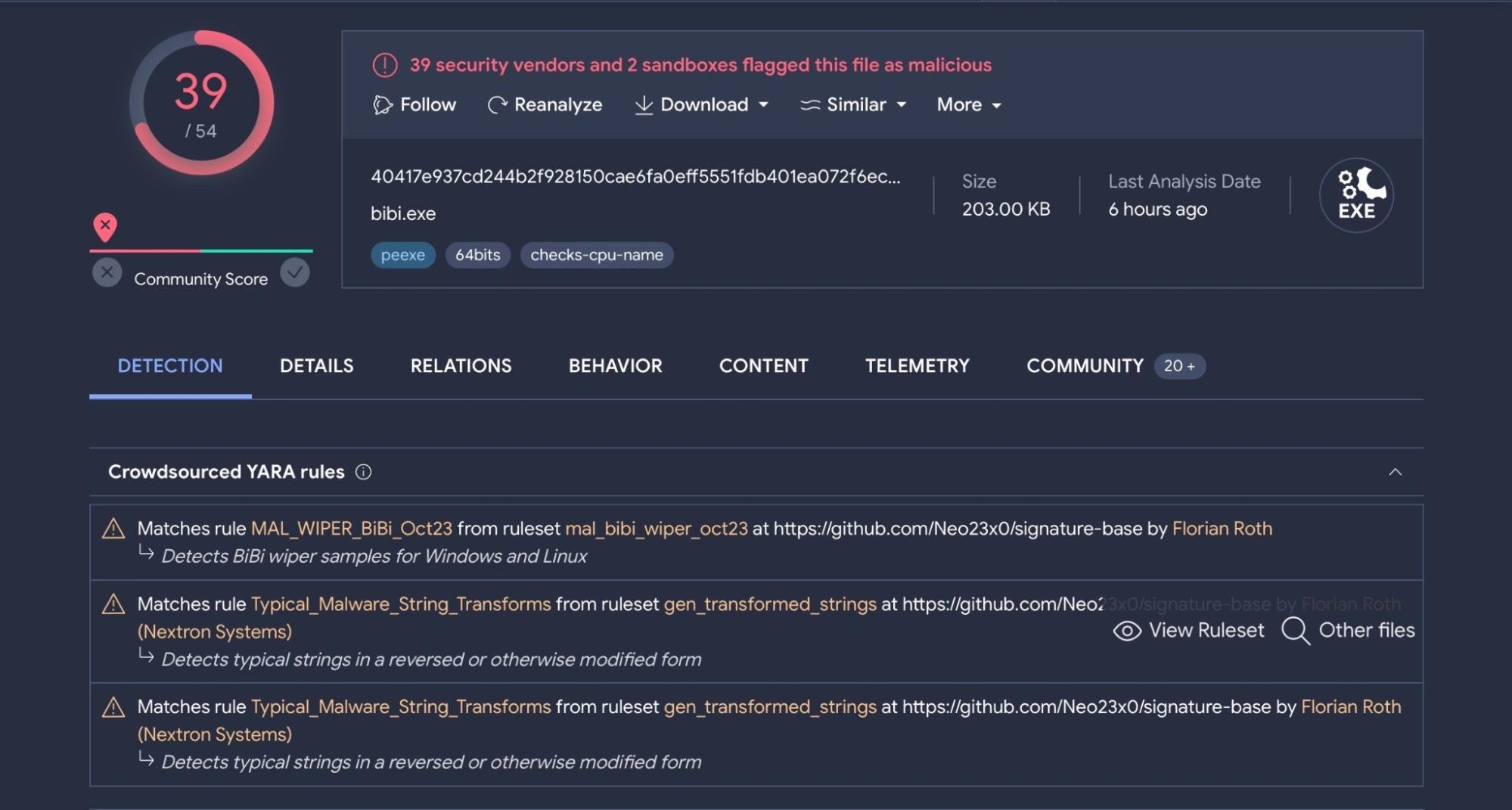

ระหว่างวันที่ 30 ตุลาคม 2023 ถึง 2 พฤศจิกายน 2023 ไวเปอร์หลายชุดเริ่มโจมตีระบบทั่วอิสราเอล ไวเปอร์ ซึ่งเรียกกันโดยรวมว่า “ไวเปอร์ Bibi” ได้รับการออกแบบให้คล้ายกับ ransomware แต่ในความเป็นจริงเพียงแค่เขียนทับข้อมูลของเหยื่อโดยไม่มีทางกู้คืนได้ ในบางรุ่นแรกที่เห็น ไฟล์ที่ได้รับผลกระทบจะถูกเปลี่ยนชื่อเป็นนามสกุลไฟล์ .BiBi1ไวเปอร์สำหรับระบบ Linux และ Windows ได้รับการระบุ เมื่อเปิดตัว ไฟล์ทั้งหมดที่เข้าถึงได้จะถูกเขียนทับ รวมถึงไฟล์ OS หลักและข้อมูล มัลแวร์มีตัวเลือกให้ผู้โจมตีสามารถระบุไดเรกทอรีเป้าหมายสำหรับการลบข้อมูลแทนที่จะเป็นเครื่องทั้งหมด

มัลแวร์ยังดำเนินการคำสั่งที่ออกแบบมาเพื่อป้องกันการขัดจังหวะการเรียกใช้งานและขัดขวางการพยายามกู้คืนข้อมูลโดยการลบการสำรองข้อมูล VSS ของระบบนอกจากนี้ ในวันที่ 13 พฤศจิกายน 2023 CERT ของอิสราเอลได้เผยแพร่ การแจ้งเตือน พร้อมรายละเอียดและตัวบ่งชี้ของการโจมตีกวาดล้างข้อมูลเพิ่มเติม รวมถึงแฮชของไทเปอร์ที่คาดว่าจะเป็นดังต่อไปนี้:

บทสรุป

อาชญากรรมไซเบอร์ยังคงสำรวจการใช้ LLMs โดยมีการนำเสนอเครื่องมือที่ใช้ AI มากขึ้นซึ่งออกแบบมาเพื่อลดอุปสรรคในการเข้าสู่การโจมตีทางไซเบอร์และทำให้การโจมตีมีประสิทธิภาพมากขึ้น ในขณะเดียวกัน แรนซัมแวร์เช่น LockBit และ ALPHV ได้โจมตีเป้าหมายที่มีชื่อเสียงหลายราย รวมถึงหน่วยงานบริการด้านสุขภาพและการศึกษาภาคสาธารณะอย่างแข็งขันการเกิดขึ้นและการใช้งานของมัลแวร์ไวเปอร์แม้จะไม่น่าแปลกใจทั้งหมด แต่ก็แสดงถึงการพัฒนาใหม่ในกิจกรรมภัยคุกคามไซเบอร์ที่เกี่ยวข้องกับสงครามอิสราเอล-ฮามาสตามที่ความขัดแย้งในอดีตแสดงให้เห็น อาวุธไซเบอร์ดังกล่าวมีความเป็นไปได้สูงที่จะส่งผลกระทบต่อเป้าหมายที่อยู่ห่างไกลจากเป้าหมายที่ตั้งใจไว้ในตอนแรกแนวโน้มที่เกิดขึ้นเหล่านี้ การใช้โซลูชันการรักษาความปลอดภัยที่ครอบคลุมเช่น Singularity XDR ซึ่งใช้ประโยชน์จาก AI และการแก้ไขอัตโนมัติสามารถเป็นอาวุธที่มีประสิทธิภาพในคลังอาวุธด้านความปลอดภัยไซเบอร์ขององค์กรในโลกที่ภัยคุกคามทางไซเบอร์กำลังพัฒนาไปอย่างรวดเร็ว การอยู่เหนือเส้นโค้งนั้นมีความสำคัญมากกว่าที่เคยเป็นมา การใช้มาตรการเชิงรุกที่ช่วยตรวจจับและลดทอนภัยคุกคามก่อนที่พวกเขาจะสามารถสร้างความเสียหายอย่างมากนั้นมีความสำคัญอย่างยิ่งหากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับวิธีที่ SentinelOne สามารถช่วยปกป้องสินทรัพย์ด้านปลายทาง คลาวด์ และเครือข่ายขององค์กรของคุณ