จาก PRTG เวอร์ชัน 23.1.82 คุณสามารถใช้ UI ใหม่ของ PRTG Network Monitor บนระบบการผลิตได้ แท็ก "เปราะบาง" หรือที่เรียกว่า "อัลฟ่า" ได้หายไปและฟังก์ชันที่รวมอยู่ก็เพิ่มขึ้นเรื่อยๆ มีเหตุผลเพียงพอที่จะทำให้คุณรู้รายละเอียดเพิ่มเติมเกี่ยวกับเรื่องนี้ โครงการ "New UI" หนึ่งในทีมพัฒนาของ PRTG กำลังพัฒนาส่วนติดต่อผู้ใช้ใหม่ที่เรียกอย่างชาญฉลาดว่า "New UI" เป็นชื่อโครงการภายใน เนื่องจากฟังก์ชันการทำงานอันมหาศาลของ PRTG จึงเป็นโครงการที่ค่อนข้างทะเยอทะยานและใช้เวลานาน นี่คือเหตุผลที่เราตัดสินใจตั้งแต่ต้นว่าจะให้ UI ใหม่แก่คุณในระหว่างการพัฒนา ปัจจุบัน (กุมภาพันธ์ 2023) อินเทอร์เฟซใหม่รวมอยู่ใน PRTG Network Monitor การดำเนินการใน Paessler PRTG รุ่นอื่นๆ จะตามมาในเร็วๆ นี้ สำหรับในฐานะผู้ดูแลระบบและผู้ใช้...

Read MoreFebruary 2023

ปัจจุบันบริการตรวจจับและตอบสนองการจัดการสามารถทำได้ในรูปแบบต่างๆ จาก SOC แผนการดำเนินงานทั้งหมดมีทั้งข้อดีและข้อเสีย ซึ่งจะต้องได้รับการประเมินอย่างรอบคอบก่อนที่จะตัดสินใจใช้โมเดลการใช้งานรูปแบบใดรูปแบบหนึ่งหรืออื่นๆ โมเดลการใช้งานที่พบมากที่สุด ได้แก่: SOC ภายใน โดยเสนอแนะให้มีการจัดตั้งศูนย์ปฏิบัติการด้านความมั่นคงภายในเฉพาะกิจ เพื่อธุรกิจด้านความมั่นคงปลอดภัยทางไซเบอร์ที่เติบโตเต็มที่ องค์กรที่มีแนวโน้มพัฒนา SOC ภายในมีงบประมาณสนับสนุนการลงทุน รวมถึงความพยายามในการทำงานตลอด 24 ชั่วโมง ข้อได้เปรียบที่สำคัญในการสร้าง SOC ภายใน คือการมองเห็นและการตอบสนองสูงสุดทั่วทั้งเครือข่าย ทีมภายในที่ทุ่มเทโดยเฉพาะจะสามารถตรวจสอบสภาพแวดล้อม Endpoints ผู้ใช้ และแอปพลิเคชัน เพื่อให้ภาพสถานการณ์ที่สมบูรณ์จากมุมมองของภัยคุกคาม ข้อเสียบางประการ ได้แก่ ความยากลําบากในการสรรหาและรักษาผู้มีความสามารถ ต้นทุนค่าใช้จ่ายในการลงทุนที่สูง โมเดลนี้มักจะใช้เวลาค่อนข้างนานในการสร้างและบำรุงรักษาให้อยู่ในระดับที่เหมาะสม SOCaaS คำว่า SOCaaS (Security Operation Center as a Service) หมายถึงบริการรักษาความปลอดภัยที่มีการจัดการบนคลาวด์ที่สร้างขึ้นบนแพลตฟอร์ม Software as a Service...

Read Moreการอัปเดตฉุกเฉิน VMware Windows Server 2022 แก้ไขปัญหาการบูตไม่ขึ้น ESXi VMware เปิดตัวการอัปเดต vSphere ESXi เพื่อแก้ไขปัญหาที่ทราบกันดี ซึ่งทำให้เครื่องเสมือน Windows Server 2022 บางเวอร์ชันไม่สามารถบูตได้อีกต่อไปหลังจากติดตั้งการอัปเดต KB5022842 ในเดือนนี้ Microsoft รับทราบปัญหานี้เป็นครั้งแรกเมื่อวันพฤหัสบดีที่บริษัทกล่าวว่ามันส่งผลกระทบต่อเครื่องเสมือนที่เปิดใช้งาน Secure Boot และทำงานบน vSphere ESXi 6.7 U2/U3 หรือ vSphere ESXi 7.0.x เท่านั้น แม้ว่า Redmond จะระบุว่ามีเพียงเครื่องเสมือน VMware ESXi เท่านั้นที่ได้รับผลกระทบ แต่รายงานของผู้ดูแลระบบ Windows บางรายชี้ให้เห็นว่าหลังจากปรับใช้การอัปเดตในเดือนนี้แพลตฟอร์มโปรแกรมจัดการเครื่องเสมือนอื่นๆ (รวมถึง...

Read Moreบทความจาก Paul Murray ดูข้อมูลการปรับปรุงล่าสุดของโซลูชัน Sophos Intercept X Endpoint ผู้นำในตลาด ซึ่งช่วยปกป้องระบบ Windows, macOS และ Linux จาก Ransomware, Malware, Phishing, ภัยคุกคามทางไซเบอร์ และพฤติกรรมที่ถูกโจมตีอย่างที่ไม่เคยมีมาก่อน ปีแล้วปีเล่า Sophos Intercept X Endpoint มอบผลลัพธ์ด้านความปลอดภัยทางไซเบอร์ที่เหนือกว่าแก่องค์กรกว่า 1 ใน 4 ของล้านแห่งทั่วโลก ด้วยการมุ่งเน้นอย่างไม่ลดละในด้านนวัตกรรมและความมุ่งมั่นในการมอบการป้องกันที่แข็งแกร่งที่สุด Sophos ได้รับการจัดอันดับให้อยู่ในอันดับที่ดีที่สุดในอุตสาหกรรมจากการทดสอบการป้องกันของ SE Labs ในไตรมาสที่สี่ของปี 2022 โดยได้รับคะแนน AAA ทั่วทั้งกระดาน ซึ่งพิสูจน์ให้เห็นถึงความสามารถในการป้องกัน ทั้งในหมวด Enterprise...

Read Moreบริษัทซังฟอร์ เทคโนโลยี ได้รับการเสนอชื่อให้เป็นบริษัที่อยู่ในกลุ่มของ Visionary สำหรับผลิตภัณฑ์ Network Firewalls ในรายงานวิจัยทางการตลาดของทางบริษัท Gartner ซึ่งเป็นบริษัทวิจัยและที่ปรึกษาชั้นนำ (Gartner® Magic Quadrant ™) บริษัทซังฟอร์ เทคโนโลยี (Sangfor Technologies) (300454.SZ) ผู้จำหน่ายโซลูชั่นด้านความปลอดภัยทางไซเบอร์และคลาวด์คอมพิวติ้งชั้นนำระดับโลก มีความภูมิใจที่จะประกาศว่า บริษัทฯได้รับการเสนอชื่อให้เป็นบริษัทที่อยู่ในกลุ่มของ Visionary สำหรับผลิตภัณฑ์ Network Firewalls ในรายงานวิจัยทางการตลาดของทางบริษัท Gartner ซึ่งเป็นบริษัทวิจัยและที่ปรึกษาชั้นนำ (Gartner® Magic Quadrant ™) [1] ถือเป็นปีที่ 8 ของบริษัทซังฟอร์ เทคโนโลยี ที่ได้อยู่ในรายงานการตลาด Magic Quadrant...

Read Moreปัญหา 5 อันดับแรกที่ SonarLint พบใน TypeScript ทั้งหมด โดยจะอธิบายถึงปัญหาและวิธีแก้ไขให้ดียิ่งขึ้นเพื่อหลีกเลี่ยงปัญหาเหล่านั้น คุณสามารถแก้ปัญหาเหล่านี้ได้ด้วยตัวคุณเองโดยการติดตั้ง SonarLint ในตัวแก้ไข คัดลอกและวางโค้ดตามตัวอย่างด้านล่าง ปัญหานี้ทำงานได้กับ JavaScript เช่นกัน Nº3: ตัวแปรและฟังก์ชันเดิมที่ไม่ได้ใช้ มันอาจจะไม่ใช่เรื่องแปลก ทุกครั้งที่คุณเขียนเครื่องมือตัวแปรใหม่ในตัวแก้ไข เช่น SonarLint จะแสดงให้เห็นว่าตัวแปรของคุณไม่ได้ใช้งาน และคุณรู้ทราบว่ามันไม่ได้มีการใช้ เนื่องจากคุณยังไม่ได้ใช้มัน ปัญหาแบบนี้แก้ได้ง่าย เพียงคุณเขียนโค้ดที่คุณต้องการต่อไป และใช้ตัวแปรที่คุณกำหนด แต่มีหลายสาเหตุที่อาจทำให้เกิด ‘ตัวแปรที่ไม่ได้ใช้’ ซึ่งอาจทำให้เกิดปัญหา เมื่อคุณเขียนโค้ดและรีแฟคเตอร์โค้ด ตัวแปรและฟังก์ชันที่คุณคิดว่าต้องการอาจกลายเป็นสิ่งซ้ำซ้อนได้ มันยากที่จะติดตามทุกตัวแปรและฟังก์ชันที่คุณเขียน ดังนั้น จึงเป็นเรื่องง่ายที่จะเก็บไว้ในโค้ดเบส และจะมีประโยชน์มากเมื่อเครื่องมือเน้นให้คุณ ดังนั้นตัวแปรหรือฟังก์ชันที่ไม่ได้ใช้มีปัญหาอะไรบ้าง? ข้อแรกเกี่ยวข้องกับความสามารถในการอ่านโค้ด หากคุณลบโค้ดเก่าออก แต่ทิ้งตัวแปรหรือฟังก์ชันที่ไม่ได้ใช้ไว้ ครั้งต่อไปที่มีคนมาอ่านโค้ดนั้น พวกเขาจะต้องใช้เวลาในการพิจารณาว่าตัวแปรหรือฟังก์ชันเหล่านี้ว่าจําเป็นต้องดําเนินการบางอย่างหรือไม่ ถัดไป หากคุณกำลังเขียน TypeScript หรือ JavaScript สำหรับส่วนหน้า...

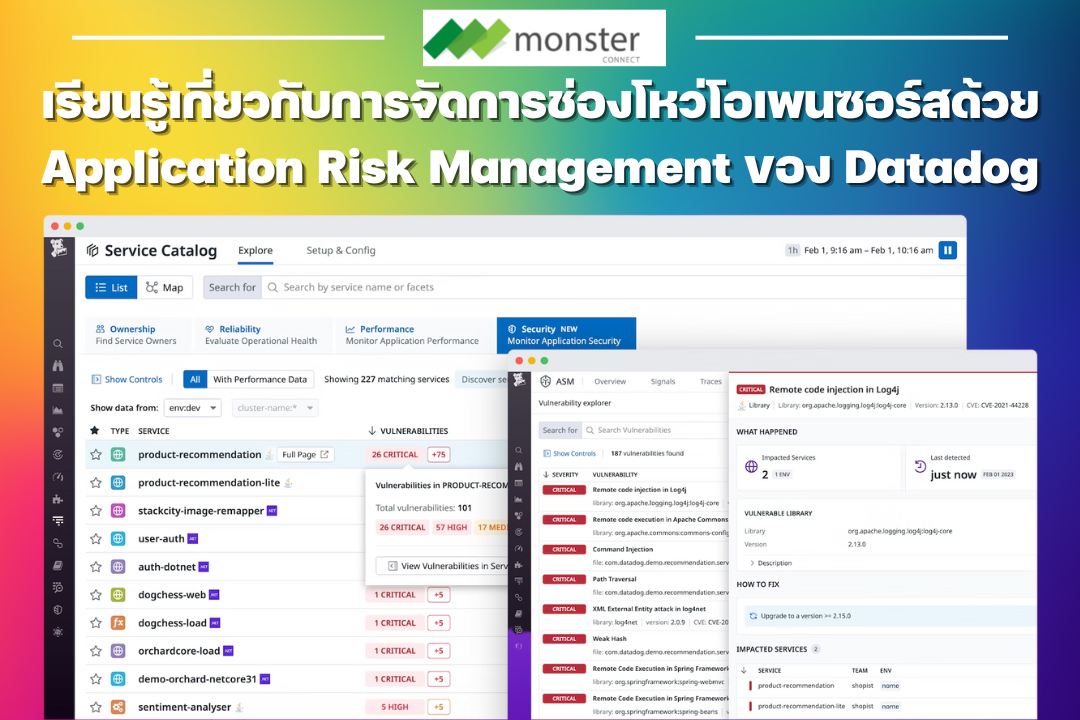

Read Moreโอเพนซอร์สไลบรารีได้กลายเป็นส่วนสําคัญของแอปพลิเคชันที่ทันสมัย ประมาณ 90% ขององค์กรใช้ซอฟต์แวร์โอเพนซอร์สเพื่อสนับสนุนบริการของพวกเขา แต่การตรวจสอบการตรวจสอบเหล่านี้อาจเป็นเรื่องยาก เมื่อสภาพแวดล้อมใช้งานบริการชั่วคราวหลายพันรายการ มีความซับซ้อนของแอปพลิเคชันสมัยใหม่ ประกอบกับความท้าทายในการรักษาความได้เปรียบในการแข่งขันทางตลาดที่เปลี่ยนแปลงอย่างรวดเร็ว อาจทำให้องค์กรไม่สามารถระบุและแก้ไขภัยคุกคามได้อย่างทันท่วงที ความท้าทายนี้ในที่สุดก็นําไปสู่ความเสี่ยงที่องค์กรจะทําลายแอปพลิเคชันของตน และทําให้พวกเขาต้องเผชิญกับเหตุการณ์ที่เกี่ยวข้องกับความปลอดภัยที่มีค่าใช้จ่ายสูง Datadog Application Security Management (ASM) ช่วยให้ทีมสามารถตรวจจับภัยคุกคามต่อบริการของตนในการผลิตได้ ตอนนี้ ASM กำลังขยายฟังก์ชันการบริหารความเสี่ยงของแอปพลิเคชันเพื่อช่วยองค์กรในการระบุและแก้ไขช่องโหว่โดยอัตโนมัติ การจัดการความเสี่ยงของแอปพลิเคชันมุ่งเป้าไปที่ช่องโหว่ในการพึ่งพาโอเพนซอร์ส (ในเบต้าสาธารณะ) และรหัสที่กำหนดเอง (ในเบต้าส่วนตัว) ซึ่งทั้งหมดนี้พร้อมใช้งานโดยไม่ต้องกำหนดค่าเพิ่มเติม ในบทความนี้เราจะได้เรียนรู้เกี่ยวกับวิธีที่ทีมวิศวกรรมและความปลอดภัยใช้ ASM และ Application Risk Management ในการดำเนินการ ดังต่อไปนี้: ทำความเข้าใจกับพื้นผิวการโจมตีของแอปพลิเคชัน โอเพนซอร์สไลบรารีมีประโยชน์ที่ช่วยให้องค์กรสามารถเร่งการส่งมอบซอฟต์แวร์ได้ แต่ยังมีข้อเสียที่อาจเกิดขึ้นได้ การใช้งานสามารถเพิ่มพื้นผิวการโจมตีของแอปพลิเคชันหรือจำนวนจุดเข้าที่ผู้คุกคามสามารถใช้ประโยชน์ได้ แม้ว่าทีมวิศวกรอาจมีเครื่องมือตรวจสอบช่องโหว่อยู่แล้ว แต่มักจะขาดการเชื่อมต่อกับเครื่องมืออื่นๆ ที่สามารถสังเกตได้ ช่องว่างในการมองเห็นนี้เพิ่มจำนวนครั้งที่ทีมต้องสลับบริบทระหว่างเครื่องมือตรวจสอบของพวกเขา ดังนั้น พวกเขาอาจไม่ทราบเสมอว่าบริการการผลิตของพวกเขาใช้รหัสจากห้องสมุดที่เสียหายเมื่อใด...

Read Moreโคลนนิ่ง คือ การคัดลอกที่ได้สำเนาเดียวกันแบบเป๊ะ เช่น แกะได้รับการโคลนนิ่ง และบางทีสักวันหนึ่งแม้แต่ผู้คนก็จะถูกโคลนนิ่งเช่นกัน แต่การโคลนดิสก์ (ดำเนินการโดยซอฟต์แวร์โคลนฮาร์ดดิสก์) เป็นเครื่องมือสำคัญในการจัดการและปกป้องข้อมูล ลองมาดูกันดีกว่าว่าซอฟต์แวร์โคลนฮาร์ดไดรฟ์ทำอะไรได้บ้าง โดยเริ่มจากพื้นฐาน โดยพื้นฐานแล้วการโคลนดิสก์เป็นกระบวนการที่คัดลอกข้อมูลทั้งหมดจากฮาร์ดไดรฟ์ของคอมพิวเตอร์ไปยังดิสก์อื่นได้อย่างสมบูรณ์แบบ เนื้อหาของดิสก์แรกมักจะเขียนลงในไฟล์ภาพเป็นขั้นตอนกลาง จากนั้นสร้างดิสก์ที่ 2 ด้วยเนื้อหาของภาพ ซอฟต์แวร์โคลนนิ่งคืออะไร? ซอฟต์แวร์โคลนนิ่งฮาร์ดดิสก์ คัดลอกระบบปฏิบัติการไดรฟ์ซอฟต์แวร์และแพทช์ของคอมพิวเตอร์ จะช่วยลดกระบวนการทางเทคนิคที่ใช้เวลานานในการติดตั้งและกำหนดค่าระบบใหม่ด้วยตนเอง เพื่อให้คุณสามารถดำเนินการอย่างใดอย่างหนึ่งหรือมากกว่าต่อไปนี้: รีสตาร์ทเครื่องคอมพิวเตอร์และกู้คืนเวอร์ชันก่อนหน้าตั้งค่าคอมพิวเตอร์หลายเครื่องที่มีการกำหนดค่าซ้ำอัปเกรดฮาร์ดไดรฟ์ให้มีความจุมากขึ้นหรือเปลี่ยนฮาร์ดไดรฟ์ที่เสียหายการกู้คืนระบบที่สมบูรณ์ในกรณีที่มีปัญหาซอฟต์แวร์หรือความล้มเหลวของคอมพิวเตอร์ ซอฟต์แวร์โคลนนิ่งใช้ทำอะไร? ผู้ใช้บางคนเชื่อว่าสามารถถ่ายโอนข้อมูลได้โดยการคัดลอกและวาง เพื่อให้ตรงกับผลลัพธ์ของซอฟต์แวร์โคลนนิ่งดิสก์ อย่างไรก็ตาม การคัดลอกและวางมักจะไม่เพียงพอ ด้วยเหตุผลดังนี้ การรองรับที่ไม่ดีเมื่อคัดลอกซอฟต์ลิงก์/ฮาร์ดลิงก์ซอฟต์แวร์ที่ควบคุมโดยผู้ใช้ไม่สามารถย้าย อ่าน หรือเขียนไฟล์ที่มีการป้องกันโดยระบบได้ดิสก์เป้าหมายควรตรงกับพาร์ติชันของดิสก์ต้นทาง ซอฟต์แวร์โคลนนิ่งดิสก์สามารถหลีกเลี่ยงปัญหาข้างต้นได้ เพราะมันจะสามารถโคลนนิ่งฮาร์ดไดรฟ์ทั้งหมดและเปิดใช้งานตัวเลือกการจัดเก็บโคลนนิ่งต่างๆ คุณสามารถบันทึกดิสก์โคลนนิ่งในเครื่องคอมพิวเตอร์แล็ปท็อปหรือเซิร์ฟเวอร์เดียวกันได้ หรือตัวเลือกที่ปลอดภัยกว่า คือ การเก็บภาพดิสก์บนอุปกรณ์ภายนอก เซิร์ฟเวอร์ภายนอก หรือระบบคลาวด์ การใช้งานหลักของซอฟต์แวร์โคลนนิ่งดิสก์มีดังนี้: ถ่ายโอนข้อมูลจากพีซีไปยังแล็ปท็อป โดยการย้ายดิสก์โคลนนิ่งไปยังแพลตฟอร์มใหม่อัปเกรด HDD เป็น SSD บนแล็ปท็อปเครื่องเดียวกันการกู้คืนและการเปิดใช้งานไดรฟ์อีกครั้งการสำรองข้อมูลและการกู้คืนระบบ ซอฟต์แวร์โคลนนิ่งดิสก์ทำให้ง่ายต่อการจัดการและย้ายข้อมูล แม้แต่ผู้ใช้ชั่วคราว ไม่จำเป็นต้องทำให้ระบบใหม่ทันสมัยด้วยตนเอง เนื่องจากดิสก์โคลนนิ่งเก็บข้อมูล การกำหนดค่าตามความชอบ แพตช์...

Read Moreองค์กรควรมีความตื่นตัวด้านวิศวกรรมสังคมเสมอ ในบางจุดก็ควรเฝ้าระวังเป็นพิเศษ การศึกษาเกี่ยวกับการโจมตีทางไซเบอร์พบว่าอาชญากรให้ความสนใจเป็นพิเศษกับการเปลี่ยนแปลงความเป็นผู้นําของบริษัท การศึกษาที่ตีพิมพ์ในวารสารระบบสารสนเทศเชิงกลยุทธ์พบว่า การสัมภาษณ์ผู้บริหารแสดงให้เห็นว่ามีความเป็นไปได้สูงที่ใครบางคนจะตกเป็นเหยื่อของอีเมลฟิชชิ่งในช่วงการเปลี่ยนแปลงความเป็นผู้นำ แฮกเกอร์ก็รู้เรื่องนี้เช่นกัน: อาชญากรมักใช้การเปลี่ยนแปลงเหล่านี้ในการโจมตี และจะกำหนดเป้าหมายไปที่คนที่อ่อนแอที่สุด มีเหตุผลพื้นฐานสามประการที่สามารถอธิบายได้ว่าทำไมช่วงเวลาของการเปลี่ยนแปลงจึงเป็นช่วงเวลาที่มีความเสี่ยงเพิ่มขึ้น และสามารถมั่นใจได้ว่าเป็นช่วงเวลาของฟิชชิ่งและการขยายตัวของรูปแบบอื่นๆ ของวิศวกรรมทางสังคม: "ความไม่แน่นอนที่เพิ่มขึ้น การปฏิบัติที่ไม่มั่นคงในที่ทำงาน และความปรารถนาที่จะทำให้เจ้านายใหม่พึงพอใจ (บางครั้งเจ้านายเก่า)" การเปลี่ยนแปลงผู้นําของบริษัทอาจทําให้คนไม่สบายใจ ความสงสัยและความกังวลเกี่ยวกับอนาคตจะทําให้เกิดความสับสน ผู้คนที่สับสนมักจะสงสัยว่านิสัยใจคอปกติดีของพวกเขาเป็นอย่างไร ในกรณีหนึ่ง "นักวิเคราะห์เครือข่ายได้รับอีเมลที่ถูกกล่าวหาว่ามาจากผู้ดูแลระบบเครือข่ายที่มีเอกสาร PDF องค์กรมีการเคลื่อนไหวของผู้คนจำนวนมาก ทั้ง CISO และผู้ดูแลระบบเครือข่าย ความไม่แน่นอนนี้ทำให้พนักงานสับสน พวกเขาสงสัยเกี่ยวกับอีเมล ความจริง และสิ่งที่พวกเขาควรจะทำ ในที่สุดพวกเขาก็คลิกที่ PDF เพื่อติดตั้งมัลแวร์" การปฏิบัติที่ยังไม่ได้รับการแก้ไข มักจะมาพร้อมกับการเปลี่ยนแปลงของผู้นํา ไม่ว่าจะดีหรือไม่ดี เจ้านายใหม่มักจะต้องการการเปลี่ยนแปลง เพื่อสร้างชื่อเสียงให้กับองค์กร ตั้งความคาดหวังที่สูงขึ้น หรือแก้ไขข้อบกพร่องของสถาบันที่ได้รับการยอมรับ จริงๆ แล้ว เจ้านายคนใหม่อาจตั้งใจทําการเปลี่ยนแปลงแบบนี้พอดี อีเมลฟิชชิ่งอาจถูกเข้าใจผิดว่าเป็นส่วนหนึ่งของแนวทางใหม่ในการทำธุรกิจ และในที่สุดผู้คนมักจะต้องการเอาใจโดยเฉพาะเจ้านายใหม่...

Read MoreAnyDesk ช่วยให้สามารถเข้าถึงโซลูชันเดสก์ท็อประยะไกลที่ทรงพลังที่สุดในตลาดได้อย่างรวดเร็วบนอุปกรณ์ iOS, iPadOS และ tvOS เมื่อรวมกับเทคโนโลยีที่ก้าวล้ำของเรา อุปกรณ์ iOS, iPadOS และ tvOS สามารถเข้าถึงเครื่องมือเดสก์ท็อประยะไกลข้ามแพลตฟอร์มได้อย่างสมบูรณ์แบบ ซึ่งเบาในการใช้พื้นที่และทรัพยากร แต่ไม่ส่งผลต่อความเร็วและคุณภาพ ข้อกำหนดของระบบ AnyDesk เข้ากันได้กับ iOS 11.0, iPadOS 13.0, tvOS 11.0 และใหม่กว่าiOS 12.0, iPadOS 13.0 และใหม่กว่าเพื่อดูอุปกรณ์ iOS จากระยะไกลไม่สามารถดูอุปกรณ์ tvOS จากระยะไกลได้ในขณะนี้ คำเตือน: ขณะนี้ไม่สามารถควบคุมอุปกรณ์ iOS, iPadOS และ tvOS ได้จากระยะไกลเนื่องจากมีข้อจำกัดของผู้ให้บริการ เมนูเซสชัน ในระหว่างเซสชัน เมนูเซสชันสามารถแสดงได้โดยการปัดจากขอบด้านซ้ายของจอแสดงผลไปทางขวาหรือในทางกลับกันเมนูนี้สามารถช่วยให้ผู้ใช้ควบคุมทุกแง่มุมของเซสชัน ตั้งแต่การเปลี่ยนคุณภาพการถ่ายโอนไปจนถึงการตัดการเชื่อมต่อ การตั้งค่าเซสชัน ในการตั้งค่าเซสชันผู้ใช้สามารถกำหนดค่า: คุณภาพการส่งผ่านเปิดหรือปิดการใช้งานฟังก์ชันในการควบคุมอุปกรณ์ระยะไกลเปิดหรือปิดการใช้งานฟังก์ชันของการซิงค์คลิปบอร์ดระหว่าง iOS/iPadOS/tvOS...

Read More