เทคโนโลยี Microsoft ที่ช่วยในการปฏิบัติตาม PDPA

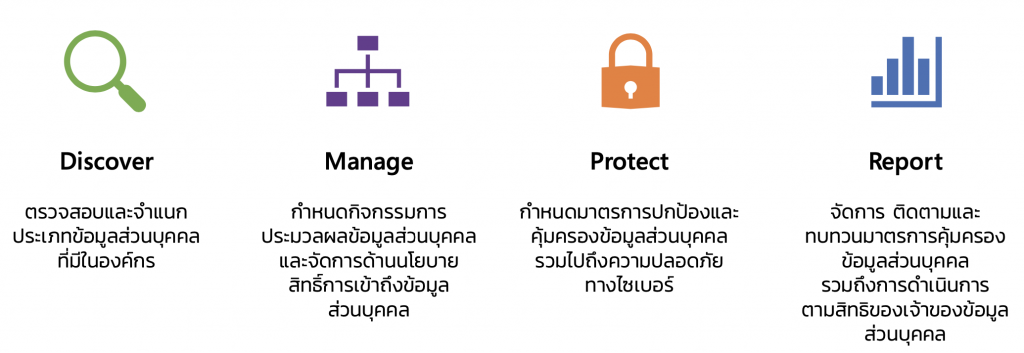

การจัดการข้อมูลส่วนบุคคลในองค์กร แบ่งเป็น 4 กระบวนการ ประกอบด้วย 1. Discover การตรวจสอบและจําแนกประเภทข้อมูลส่วนบุคคลที่มีในองค์กร

การจัดการข้อมูลส่วนบุคคลในองค์กร แบ่งเป็น 4 กระบวนการ ประกอบด้วย

1. Discover การตรวจสอบและจําแนกประเภทข้อมูลส่วนบุคคลที่มีในองค์กร

2. Manage การกําหนดกิจกรรมการประมวลผลข้อมูล ส่วนบุคคลและจัดการด้านนโยบายการเข้าถึงข้อมูลส่วนบุคคล

3. Protect กำหนดมาตรการปกป้องและคุ้มครองข้อมูลส่วนบุคคล รวมไปถึงความปลอดภัยทางไซเบอร์

4. Report จัดการติดตามและทบทวนมาตรการคุ้มครองข้อมูลส่วนบุคคล รวมถึงการดําเนินการตามสิทธิ์ของเจ้าของข้อมูลส่วนบุคคล

เทคโนโลยี Microsoft ที่ช่วยจัดการข้อมูลส่วนบุคคลในองค์กร

1. Discover กระบวนการส่วนค้นหาข้อมูล (Discover) ทำให้องค์กรเข้าใจและเห็นภาพรวมของข้อมูลต่างๆ เทคโนโลยีและเครื่องมือที่ช่วยให้ขั้นตอนค้นหาข้อมูลเป็นไปได้โดยง่าย

MICROSOFT 365 – DATA CLASSIFICATION Microsoft 365 มีเครื่งมือจัดจำแนกข้อมูล (Data Classification) ซึ่งสามารถช่วยองค์กรค้นหาข้อมูลต่างๆที่อยู่ในระบบ แล้วแบ่งประเภทของข้อมูลต่างๆ เพื่อให้องค์กรทำความเข้าใจและเรียนรู้บริบทของข้อมูลก่อนที่องค์กรจะเริ่มทำนโยบายการบริหารจัดการข้อมูล (Data Governance Policy) นอกเหนือไปจากนี้ Microsoft 365 ยังมีคุณสมบัติการจำแนกด้วยTrainable Classifiers มาช่วยองค์กรเพื่อทำความเข้าใจลักษณะชุดของข้อมูล โดยองค์กรสามารถจัดชุดของข้อมูลจำนวนหนึ่งเริ่มต้นที่ 50-500 ชุดข้อมูล แล้วให้ระบบ Machine Learning เรียนรู้รูปแบบของเอกสาร จากนั้นระบบจะจัดการค้นหาและแยกประเภทให้โดย อัตโนมัติ

MICROSOFT 365 – MICROSOFT CLOUD APP SECURITY องค์กรสามารถใช้ Microsoft Cloud App Security (MCAS) เป็นอีกเครื่องมือหนึ่งเพื่อการค้นหาข้อมูลส่วนบุคคล โดยเชื่อมต่อผ่าน App Connector ไปยังระบบคลาวด์ SaaS ต่างๆ การทํางานของ Microsoft Cloud App Security (MCAS) ยังเป็นจุดเริ่มต้นของกระบวนการ และในขั้นตอนต่อไปองค์กรสามารถใช้เพื่อจัดประเภทของข้อมูล เพิ่มกลไกการป้องกันและตรวจสอบกิจกรรมการเข้าถึงต่างๆ

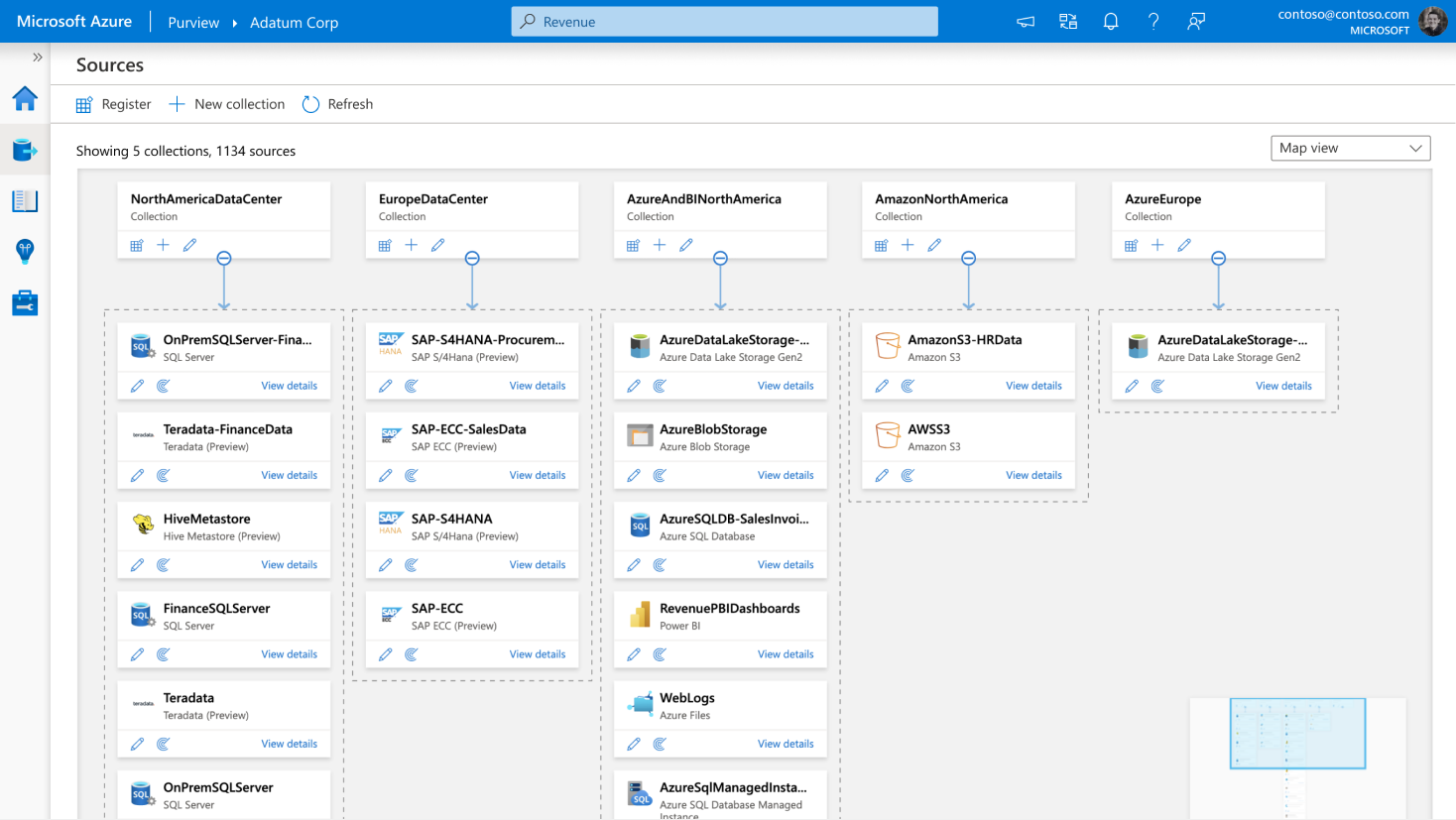

AZURE – AZURE PURVIEW Azure Purview เป็นเทคโนโลยีสําหรับการอภิบาลข้อมูลแบบองค์รวม (Unified Data Governance Solution) โดยทำหน้าที่จัดการข้อมูลต่างๆ ครอบคลุมกระบวนการประมวลผลข้อมูลทั้งหมด ไม่ว่าข้อมูลจะอยู่ในระบบไหนก็ตาม เมื่อเราได้สร้างชุดข้อมูลเรียบร้อยแล้ว (Data Catalog) องค์กรสามารถค้นหาข้อมูลผ่านทางตัวค้นหาในรูปแบบเว็บ (Web-Based Search Engine) ซึ่งจะให้ผลลัพธ์ข้อมูลที่อยู่ในองค์กรทั้งหมด

2. Manage การกำหนดกิจกรรมการประมวลผลข้อมูลส่วนบุคคล เมื่อองค์กรได้เริ่มทำการกําหนดแจ้งกิจกรรมการประมวลผลข้อมูลส่วนบุคคลและการเข้าถึงข้อมูลส่วนบุคคล (Records of Processing Activities) ท่ีจะเกิดขึ้นในองค์กร รวมถึงดําเนินการระบุแหล่งท่ีจะได้มาซึ่งข้อมูลส่วนบุคคลทั้งหลาย องค์กรจําเป็นต้องบริหารและจัดการการใช้งาน เพื่อให้ตอบสนองกับสิทธิ์ต่างๆ ตามพื้นฐานของหลักความเป็นส่วนตัว ให้ได้ตามหลักธรรมาภิบาลข้อมูล

MICROSOFT 365 – INFORMATION SHARING POLICY Microsoft 365 มาพร้อมกับเทคโนโลยีที่สามารถทำให้องค์กรจัดการธรรมมาภิบาลข้อมูลได้ตามความต้องการ เพื่อลดความเสี่ยงของข้อมูลส่วนบุคคลที่อาจถูกส่งออกไปยังภายนอก รั่วไหล โดยตั้งใจหรือไม่ตั้งใจก็ตามสำหรับไฟล์ที่มีข้อมูลส่วนบุคคล

MICROSOFT 365 – SENSITIVITY LABELS Sensitivity labels คือคุณสมบัติใน Microsoft Information Protection ที่เอื้อให้องค์ก รสามารถระบุประเภทของข้อมูลต่างๆ ว่าจัดอยู่ในประเภทหรือลักษณะงานแบบใด การระบุประเภทนี้ยังสามารถใส่กลไกลการป้องกัน และการกําหนดสิทธิ์ลงไปได้ด้วยทําให้พนักงานทุกคนสามารถระบุประเภทได้โดยง่ายจากทุกแพลตฟอร์มไม่ว่าจะใช้งานผ่านเว็บเบราว์เซอร์ สมาร์ทโฟนหรือแอปพลิเคชัน Microsoft 365 Desktop ที่ติดตั้งอยู่ในเครื่องก็สามารถจัดประเภทและใส่กลไกป้องกันได้โดยง่าย

MICROSOFT 365 – RETENTION LABELS Retention Label คือคุณสมบัติที่ทำให้องค์กร สามารถกําหนดมาตรการการจัดการข้อมูล เพ่ือเก็บหรือทำลาย ตามกรอบเวลาหรือตามการร้องขอ โดยกำหนดนโยบายนี้ให้สอดคล้องกับกฎหมาย ระเบียบ หรือมาตรฐาน ที่เกี่ยวข้อง การจัดการข้อมูลด้วย Retention Label ยังมีประโยชน์ในแง่ของการป้องกันข้อมูลถูกลบโดยตั้งใจหรือไม่ตั้งใจก็ตามก่อนเวลาที่กำหนด และยังให้ความสะดวกกับพนักงานที่สามารถทำงานบนข้อมูลล่าสุดตลอดเวลา รวมถึงการจัดการไฟล์เอกสาร โดยผู้ดูแลระบบ การสนับสนุนงานทางด้านกฎหมายและการตรวจสอบย้อนหลัง การร้องขอและตอบสนองกับสิทธิ์ต่างๆ ตามพื้นฐานของหลักความเป็นส่วนตัว

MICROSOFT 365 – DATA LOSS PREVENTION (DLP) เทคโนโลยีการป้องกันข้อมูลรั่วไหล (data loss prevention-DLP) ใน Microsoft 365 ช่วยให้องค์กรระบุ ตรวจสอบ และเพิ่มกลไกการป้องกันอย่างอัตโนมัติกับข้อมูลที่อยู่ในระบบทั้งอีเมลล์ ไฟล์ และข้อ ความในบริการต่างๆ โดยเลือกการระงับการเข้าถึงอย่างอัตโนมัติเมื่อข้อมูลนั้นถูกแชร์ออกไปนอกองค์กร

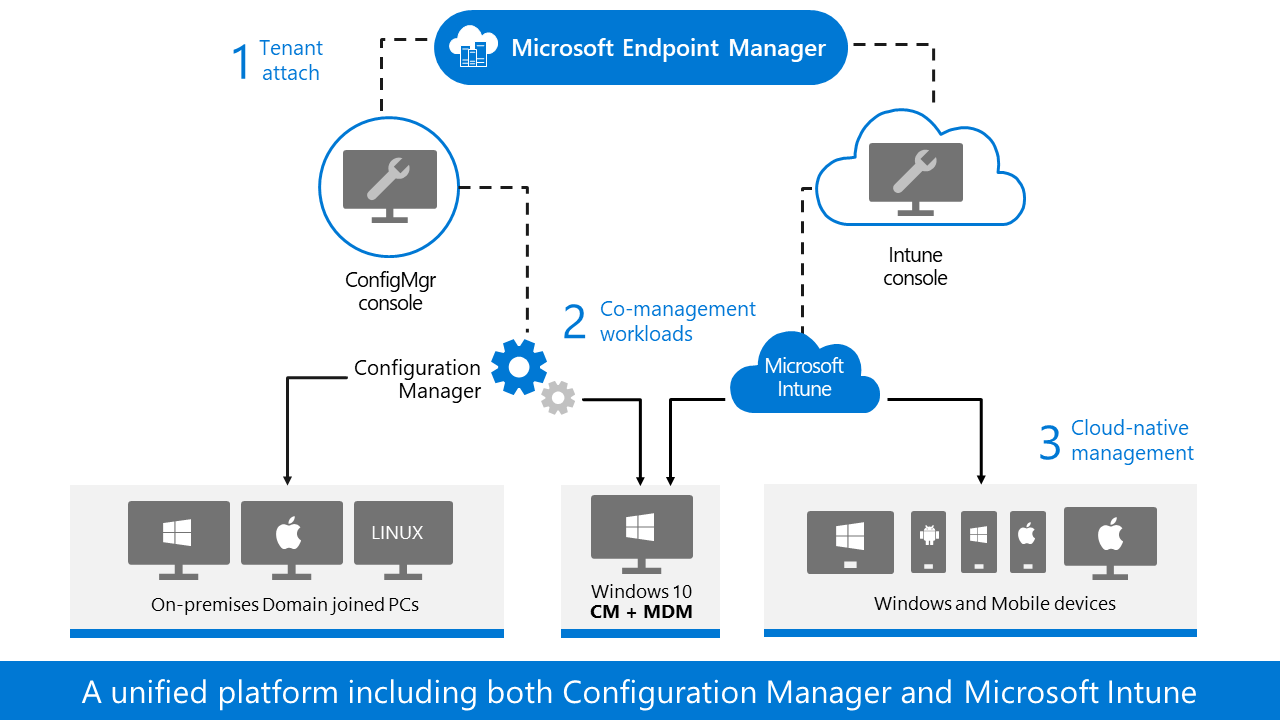

MICROSOFT 365 – MICROSOFT ENDPOINT MANAGER เป็นเทคโนโลยีสำหรับตรวจสอบอุปกรณ์ที่เข้ามาใช้งานระบบ และต้องสามารถจัดการ ระงับหรือตรวจสอบความเสี่ยงของอุปกรณ์นั้น โดยเฉพาะอย่างยิ่งองค์กรที่อนุญาตให้พนักงานสามารถนำอุปกรณ์ สมาร์ทโฟนหรือแท็บเล็ต ของส่วนตัวมาใช้ในการทํางานได้ (Bring your own device-BYOD) ENDPOINT MANAGER ป้องกันข้อมูล ขององค์กร ทั้งอุปกรณ์ในองค์กรและอุปกรณ์ที่พนักงานนำมาเอง องค์กรจะต้องมีกลไกป้องกันข้อมูลส่วนบุคคลรั่วไหลออกไปทางอุปกรณ์เหล่านี้ด้วย ไม่ว่าจะเป็นการคัดลอก ส่งต่อ รวมถึง กรณีที่พนักงานทำอุปกรณ์หายหรือถูกขโมย Microsoft Endpoint Manager สามารถจัดการอุปกรณ์ Windows 10, Mac, iOS, Android ได้ง่ายๆ จากแผงคอนโซลเดียว

MICROSOFT 365 – AZURE ACTIVE DIRECTORY เทคโนโลยี Microsoft Azure Active Directory ช่วยให้องค์กรสามารถบริหาร จัดการบัญชีผู้ใช้งาน ไม่ว่าจะเป็นบน on-premise และบนคลาวด์ได้อย่างเป็นระบบ องค์กรสามารถใช้ Azure Active Directory สําหรับกระบวนการ การจัดการบัญชีผู้ใช้งานตั้งแต่การสร้าง เปิดใช้งาน แก้ไข ระงับการใช้งาน และลบ ตามนโยบายขององค์กร รวมไปถึงการจัดกลุ่มบัญชีผู้ใช้งาน ออกเป็นกลุ่มเพื่อความสะดวกในการบริหารสิทธิ์หรือการตั้งค่าระบบที่เกี่ยวข้อง

AZURE – AZURE ACTIVE DIRECTORY APPLICATION CATALOG Microsoft Azure มีคุณสมบัติ Application Catalog ซึ่งเป็นการทํางานร่วมกันระหว่าง Azure Active Directory (Azure AD) กับแอปพลิเคชันต่างๆทําให้องค์กรสามารถจัดการการเข้าถึงแอปและดูแลการใช้งาน แอปต่างๆไม่ว่าจะอยู่ใน Microsoft Azure หรือใน On-Premise Data Center จากผู้ใช้งานในองค์กร และยังสามารถตรวจสอบย้อนหลังดูประวัติการเข้าใช้ระบบ ซึ่งจะช่วยให้องค์กรจัดการกับผู้ใช้งานที่เกี่ยวข้องกับข้อมูลส่วนบุคคลได้ง่ายมากขึ้น

Azure – Active Directory Role-Based Access Control (RBAC) & Dynamic Groups Microsoft Azure Active Directory สามารถให้องค์กรจัดทํานโยบายการกําหนดสิทธิ์ (Permissions) การเข้าถึงข้อมูลตลอดจนแอปต่างๆ ท่ีองค์กรได้ติดตั้ง และใช้งาน รวมคุณสมบัติจัดการการเข้าถึงตามบทบาท (Role-Based Access Control) หรือเรียกสั้นๆ ว่า RBAC การควบคุมการเข้าถึงข้อมูลนี้ ถือเป็นอีกเรื่องหนึ่งที่สำคัญของนโยบายความปลอดภัย และการจัดการสิทธิ์ลักษณะนี้มีความจำเป็นอย่างมากเพื่อจัดการการเข้าถึงข้อมูลส่วนบุคคลขององค์กร

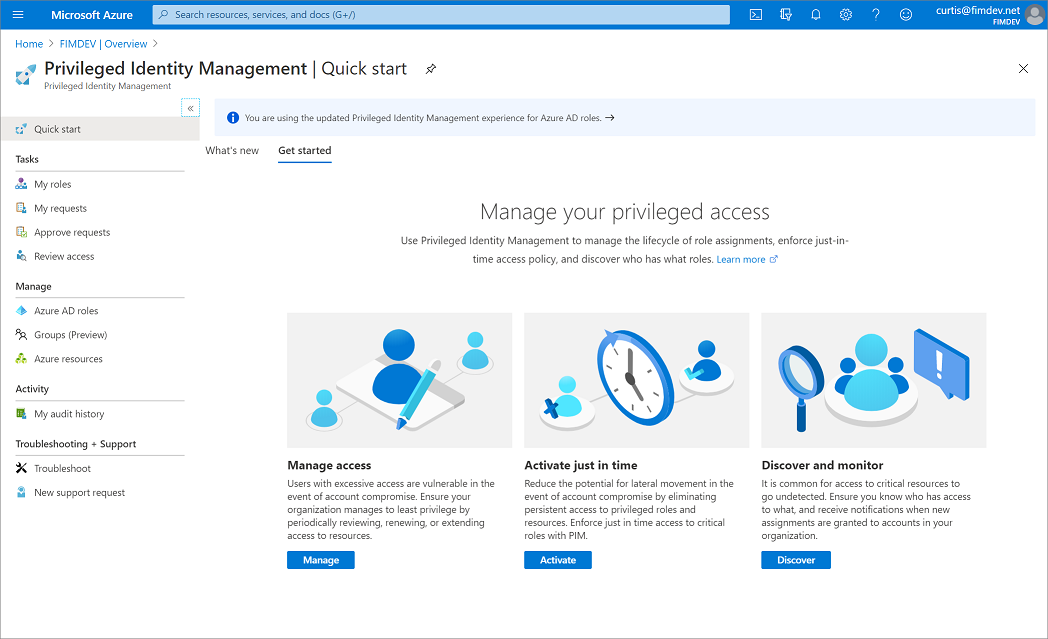

AZURE – AZURE ACTIVE DIRECTORY PRIVILEGED IDENTITY MANAGEMENT เป็นเทคโนโลยีที่เข้ามาช่วยจัดการและควบคุมสิทธิ์ (Permissions) ให้กับผู้ใช้งานที่มีสิทธิ์สููง (Privileged Users) ในการควบคุมการเข้าถึงข้อมูลหรือแอปต่างๆ Azure Privileged Identity Management (PIM) สามารถกําหนดระยะเวลา และขั้นตอนขออนุมัติ เพื่อรับสิทธิ์นั้น เป็นครั้งไป ระบบ PIM นี้ยังทำงานร่วมกัน Azure Multi-Factor Authentication (MFA) เพื่อทำให้เกิดความปลอดภัยสําหรับผู้ใช้งานที่ได้รับสิทธิ์ ตลอดจนการเข้าถึงข้อมูล แอป หรือ Azure Services ต่างๆ

3. Protect การกําหนดมาตรการปกป้องและคุ้มครองข้อมูลส่วนบุคคล องค์กรจําเป็นต้องมีนโยบายด้านความมั่นคง ปลอดภัย ทางสารสนเทศ ซึ่งมุ่งเน้นการป้องกันการโจมตีทางไซเบอร์ในรูปแบบต่างๆ การดําเนินกิจกรรมต้องอยู่บนหลักความเป็นส่วนตัวโดยสําคัญ (privacy by design)

MICROSOFT 365 – MULTI-FACTOR AUTHENTICATION (MFA) การยืนยันตัวตนหลายปัจจัย ทุกวันนี้การใช้รหัสผ่านเพียงอย่างเดียวอาจไม่พอต่อภัยทางไซเบอร์ในรูปแบบต่างๆ ได้ องค์กรสามารถเพิ่มความปลอดภัยให้กับองค์กรได้อย่างรวดเร็วด้วยการเริ่มใช้งาน Multi-factor Authentication (MFA) พนักงานจําเป็นต้องมีอุปกรณ์อื่นเพื่อยืนยันตัวตน ถึงจะเข้าสู่ระบบได้ โดยสามารถใช้ได้ผ่านแอป Authenticator เพียงการกด Approve/Deny ใช้การยืนยัน ผ่านเบอร์โทรศัพท์ หรือใช้รหัสตัวเลขชั่วคราว (Token) การใช้งาน Multi-factor Authentication (MFA) เป็นขั้นตอนสําคัญ เพื่อป้องกันการเข้าถึงข้อมูลส่วนบุคคลจากแฮ็กเกอร์ สามารถลดการโจมตีได้อย่างมีประสิทธิภาพ

MICROSOFT 365 – CONDITIONAL ACCESS เป็นคุณสมบัติด้านการจัดการผู้ใช้งานตามแนวคิด Zero-trust โดยใช้การประเมินความเสี่ยงจากข้อมูล ที่ได้รับมา (signal) ประกอบกับเงื่อนไข (decision) และการบังคับใช้ (enforcement)

MICROSOFT 365 – MICROSOFT DEFENDER FOR OFFICE 365 การหลอกลวงทางอีเมล (Phishing Email) เป็นภัยทางไซเบอร์อันดับหนึ่งที่องค์กรยังถูกโดนโจมตีอยู่เป็นระยะๆ องค์กรต้องเพิ่มกลไกสำหรับต่อสู่กับอีเมลที่หลอกลวง Microsoft Defender for Office 365 เป็นเทคโนโลยีที่จะช่วยป้องกัน Office 365 ทั้งหมดจากภัยคุกคามขั้นสูงและอีเมลฟิชชิ่ง เพิ่มกลไกป้องกันอีเมล phishing จากลิงก์ที่ส่งมาในอีเมลด้วยระบบตรวจสอบลิงก์ (Safe Link) โดยทํางานตลอดเวลาไม่ว่าพนักงานจะเปิดอีเมลจากอุปกรณ์ใด เปิดจากภายในออฟฟิศ หรือเมื่ออยู่ข้างนอก

MICROSOFT 365 – MICROSOFT DEFENDER FOR ENDPOINT Microsoft Defender for Endpoint คือโซลูชันรักษาความปลอดภัยอันสมบูรณ์แบบ ที่ช่วยให้องค์กรสามารถป้องกันมัลแวร์ สคริปต์อันตราย และภัยทางไซเบอร์ในรูปแบบต่างๆ กลไกการป้องกันของ Microsoft Defender for Endpoint ควบคุมการทํางานผ่านเว็บคอนโซล ทําให้ผู้ดูแล ระบบตรวจสอบความปลอดภัยได้จากที่ใดก็ได้ การป้องกันภัยทางไซเบอร์นี้มีคุณสมบัติอันโดดเด่นและครบถ้วนทั้ง Endpoint Protection Platform (EPP), Endpoint Detection and Response (EDR) ทีมความปลอดภัยขององค์กรสามารถทํางานได้ง่ายขึ้น ด้วยรายงานแสดงเครื่องที่มีปัญหา การจัด การแยกเครื่อ งออกจากระบบชั่วคราว (isolate) การค้นหารายการ ซอฟต์แวร์ที่ติดตั้งในเครื่อง ตรวจหาและโต้ตอบการโจมตีขั้นสูง ด้วยการตรวจสอบพฤติกรรม ตรวจหาการโจมตีและช่องโหว่แบบ Zero-day โดยใช้การวิเคราะห์พฤติกรรมขั้นสูงและการเรียนรู้ของเครื่อง

MICROSOFT 365 – MICROSOFT DEFENDER FOR IDENTITY การเข้าสู่ระบบเป็นขั้นตอนสําคัญและจําเป็นต้องมีมาตรการทางด้านความปลอดภัยที่เหมาะสม หากผู้ไม่ประสงค์ดีสามารถเข้าสู่ระบบได้แล้ว ก็อาจจะดําเนินการนําข้อมูลออก

Microsoft Defender for Identity ทำ ให้องค์กรสามารถทราบเกี่ยวกับพฤติกรรมที่ผิดปกติ ปรับปรุง มาตรการรักษาความปลอดภัย และป้องกันการโจมตีที่เป็นอันตราย โดยการวิเคราะห์จากพฤติกรรมการเข้า ระบบและประเมินความเสี่ยงของบัญชีผู้ใช้นั้นๆ เพื่อการจัดการและรักษาความปลอดภัยข้อมูลประจําตัวแบบไฮบริด ลดความซับซ้อนในการเข้าถึงสําหรับพนักงาน คู่ค้า และลูกค้า

MICROSOFT 365 – MICROSOFT CLOUD APP SECURITY คือเครื่องมือสำหรับตรวจสอบและควบคุมการใช้งานคลาวด์แอปพลิเคชัน องค์กรยังสามารถใช้ Microsoft Cloud App Security เพื่อปกป้องข้อมูลส่วนบุคคลหรือข้อมูลทํางธุรกิจ ได้จากทุกที่ในระบบคลาวด์ จัดประเภท และปกป้องการเปิดเผยข้อมูลส่วนบุคคล ใช้นโยบายตรวจสอบการนําข้อมูลออกจากระบบขององค์กรหรือนําส่งต่อไปยังระบบอื่นโดยไม่ได้ตั้งใจ

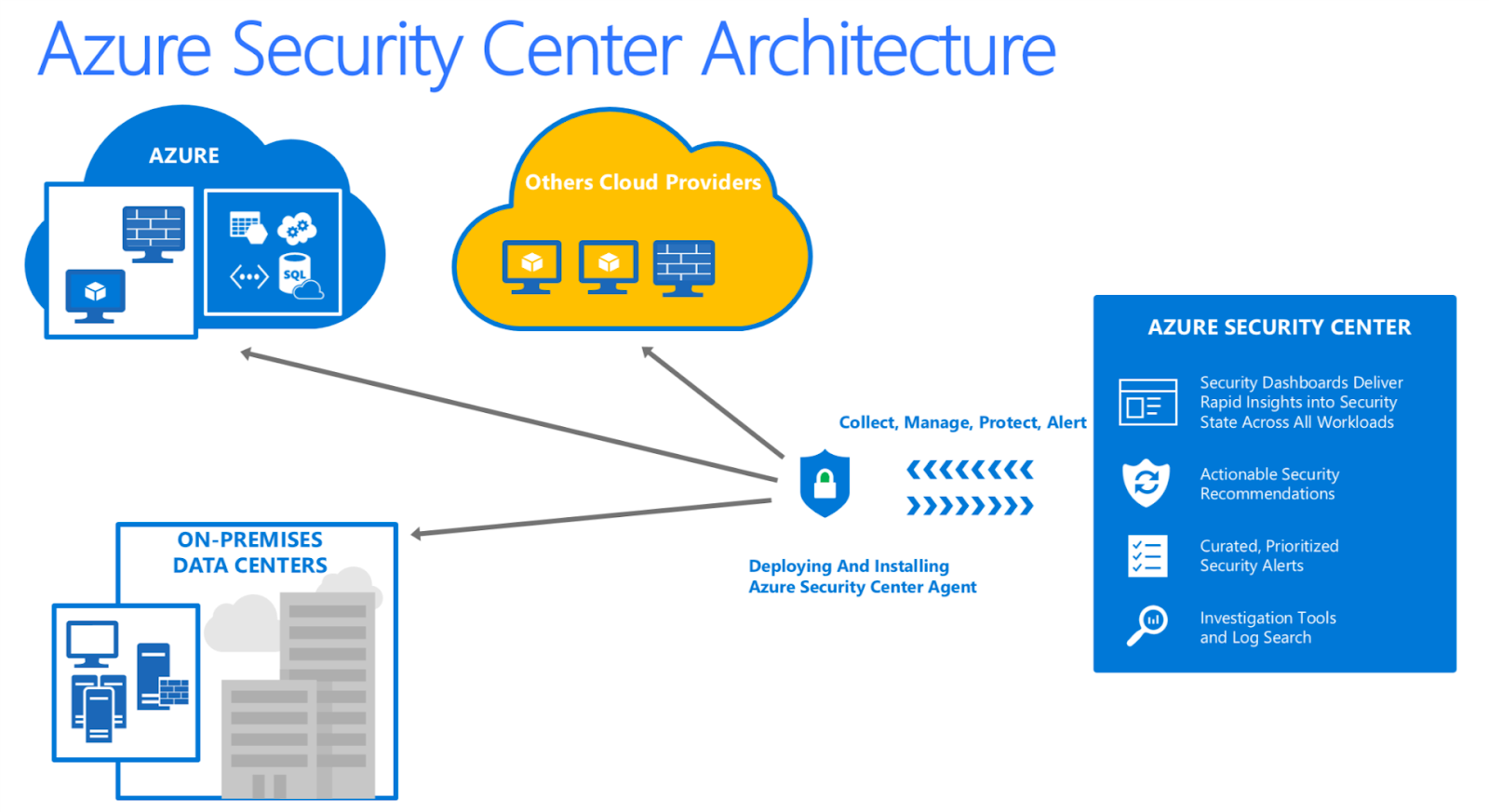

AZURE – AZURE SECURITY CENTER เครื่องมือสำคัญต่อการสร้างความปลอดภัย ทำหน้าที่เป็นโซลูชัน Cloud Security Posture Management (CSPM) และ Cloud Workload Protection Platform (CWPP) Solutions

โดย Azure Security Center จะเข้ามาช่วยองค์กรรวบรวม ตรวจสอบ และรายงาน ตลอดจนให้คำแนะนำ (Recommendations) แนวทางและวิธีการสร้างความปลอดภัยให้กับระบบต่างๆขององค์กร

AZURE – AZURE SENTINEL ระบบที่สามารถนำข้อมูลและสัญญาณต่างๆ และผนวกรวมกับข้อมูลอัจฉริยะจากประสบการณ์ด้านความปลอดภัยของ Microsoft มาใช้ในการเฝ้าระวัง ตรวจจับภัยคุกคามและตอบสนองอย่างชาญฉลาดและเร็วขึ้นด้วย AI สำหรับองค์กรที่มีระบบจำนวนมากและต้องการรวมศูนย์การควบคุม และเฝ้าระวังความปลอดภัยทางไซเบอร์ (SOC) เพื่อหยุดภัยคุกคามก่อนที่จะเกิดอันตราย

AZURE – AZURE KEY VAULT AND ENCRYPTION ข้อมูลรหัสและใบรับรองเป็นกลไกสําคัญ สําหรับความปลอดภัย Azure Key Vault เป็นโซลูชันหนึ่งใน Microsoft Azure ที่ให้บริการเก็บและป้องกันข้อมูลรหัส ช่วยควบคุมการใช้งานข้อมูลรหัสให้มีความปลอดภัย โดยข้อมูลสําคัญเหล่านี้ จะถูกเก็บอย่างเป็นศูนย์กลาง และถูกป้องกันด้วยโดย Software หรือ Hardware Security Modules (HSMs)

4. Report การปฏิบัติตามกฎหมายคุ้มครองข้อมูลส่วนบุคคล ต้องคํานึงถึงการธํารงสิทธิ์ต่างๆ ของเจ้าของข้อมูล (Data Subject) เครื่องมือต่างๆในMicrosoft 365 และ Microsoft Azure สามารถช่วยให้องค์กรตอบสนอง ต่อการดําเนินการต่างๆตามสิทธิ์ของเจ้าของข้อมูลรวมไปถึงใช้เป็นกลไกสําหรับรวบรวมข้อมูลเพื่อรายงาน การละเมิดต่อหน่วยงานที่เกี่ยวข้อง

MICROSOFT 365 – AUDIT LOG องค์กรสามารถใช้เครื่องมือ Audit Log Search ใน Security and Compliance Center เพื่อตรวจสอบการเข้าถึงระบบ การเข้าใช้งานข้อมูลต่างๆ ใน Microsoft 365 รายงานการเข้าถึงเอกสารที่มีข้อมูลส่วนบุคคล การกระทําอันอาจ เป็นเหตุที่ทําให้ข้อมูลรั่ว ไหล หรือถูกละเมิด เช่น การดาวน์โหลดไฟล์ การลบไฟล์

MICROSOFT 365 – DATA SUBJECT REQUESTS เครื่องมือ Data Subject Requests ที่มีอยู่ใน Microsoft 365 เป็นเครื่องมือที่ใช้ความสามารถของ eDiscovery เพื่อค้นหาข้อมูล และดําเนินการตามสิทธิ์ เช่น สิทธิ์ในการขอเข้าถึงข้อมูลส่วนบุคคล (Right of access), สิทธิ์ขอให้แก้ไขข้อมูล (Right of rectification), สิทธิ์ในการได้รับและโอนถ่ายข้อมูล (Right to data portability), สิทธิ์ในการขอระงับการใช้ข้อมูล (Right to restrict processing), สิทธิ์ในการคัดค้านการเก็บ รวบรวม ใช้ หรือเปิดเผยข้อมูลส่วนบุคคล (Right to object)

MICROSOFT 365 – ACTIVITY EXPLORER ช่วยให้องค์กรเห็นการเคลื่อนไหวของข้อมูลที่ได้จำแนกประเภทไว้ตามที่จัดเก็บข้อมูลต่างๆ องค์กรยังสามารถใช้เพื่อตรวจสอบและเฝ้าระวังกิจกรรมที่มีความเสี่ยงต่อข้อมูลส่วนบุคคลได้

Activity Explorer สามารถกำหนดเงื่อนไขการค้นหาได้จากวันที่ รูปแบบของเหตุการณ์ที่เกิดขึ้น ที่จัดเก็บ ชื่อผู้ใช้งาน และอื่นๆรวมถึงนโยบาย DLP ที่ได้กำหนดไว้

MICROSOFT 365 – SERVICE TRUST ศูนย์ความเชื่อถือของ Microsoft องค์กรที่ใช้ระบบ Microsoft365 สามารถมั่นใจได้ว่า ผู้ให้บริการมีเอกสารและหลักการรักษาความถูกต้องของข้อมูลในระบบคลาวด์ นโยบายความเป็นส่วนตัวและรักษาความลับ การจัดการการปฏิบัติตามข้อบังคับและมาตรฐานระดับโลก รวมถึงรายการตรวจสอบการสอบทานธุรกิจสำหรับบริการคลาวด์

MICROSOFT 365 – COMPLIANCE MANAGER เป็นเครื่องมือสำหรับดำเนินการทางนโยบาย เข้าใจความเสี่ยง จัดการรายงานที่เกี่ยวข้องสำหรับการตรวจสอบภายใน การตรวจสอบจากบุคคลภายนอก ช่วยให้องค์กรตรวจสอบการดําเนินการต่างๆ โดยใช้มาตรฐานและหลักปฏิบัติที่ได้รับการยอมรับในระดับโลก เช่น กฎหมายคุ้มครองข้อมูลส่วนบุคคลของประเทศไทย (PDPA)

AZURE – AZURE LOG ANALYTICS เป็นกลไกที่สำคัญต่อการปฏิบัติตามกฎหมายคุ้มครองข้อมูลส่วนบุคคล Azure Log Analytics ทําหน้าที่เก็บข้อมูลที่ได้รวบรวมมาจากระบบต่างๆ ที่องค์กรใช้งานใน Microsoft Azure เช่น Virtual Machine (Azure Virtual Machine และ Non-Azure Virtual Machine), Azure Storage, Azure Active Directory โดยทำงานร่วมกับ Azure Services อื่นๆ เพื่อเป็นศูนย์กลางการเก็บข้อมูลการเข้าถึงระบบและนําไปวิเคราะห์ ข้อมูลที่เก็บรวบรวมจาก Sources ต่างๆนั้น จะถูกเก็บลงไปใน Repository ของ Azure Log Analytics หรือเรียกว่า Log Analytics Workspace ข้อมูลต่างๆ ที่ Azure Log Analytics ได้รวบรวมมานั้น สามารถนําเอามารายงานได้หลากหลายรูปแบบ เช่น การทํา Query, Dashboard

AZURE – AZURE ACTIVE DIRECTORY ADVANCED REPORTS องค์กรสามารถตรวจสอบรายการและออกรายงาน (Reports) ต่างๆ ตามความต้องการได้ ในรายงานการเข้าถึงระบบนั้น สามารถใช้เป็นเครื่องมือสนับสนุนการตรวจสอบและดําเนินการที่เกี่ยวข้อง กับข้อมูลส่วนบุคคลได้

สำหรับองค์กรที่สนใจ Microsoft 365 เพื่อการปรับตัวและปฏิบัติตามกฎหมาย PDPA สามารถพูดคุยกับทางบริษัท Monster connect ผ่านช่องทาง ไลน์ @monsterconnect

.